Cloudflareチャレンジとは?動作方法と表示されるタイミング

Sora Fujimoto

AI Solutions Architect

TL;DR

- Cloudflareチャレンジは、Cloudflareがウェブサイトに潜在的な脅威を検出した際に表示されるセキュリティ確認ページです

- CloudflareはJavaScriptの挿入、機械学習、行動分析などの複数の検出エンジンを使用して自動化されたリクエストを識別します

- 主なチャレンジタイプにはJSチャレンジ、マネージドチャレンジ、Turnstileがあり、それぞれ異なるセキュリティ目的を持っています

- チャレンジはボット保護設定、特定のファイアウォールルール、または異常なブラウジング行動によってトリガーされます

- 正当なユーザーは確認を完了することでチャレンジを解決できますが、自動化を扱う開発者は専用のツールが必要となる場合があります

- チャレンジが表示される理由を理解することで、本物のセキュリティ脅威と誤検知を区別できます

イントロダクション

Cloudflareで保護されているウェブサイトは、確認ページを頻繁に表示し、ブラウジング体験を妨げることがあります。これらのセキュリティチェックは、自動化された脅威に対する第一線の防御として機能します。あなたが「あなたが人間であることを確認中」というページや5秒間の待機画面に遭遇したことがあるなら、実際にCloudflareチャレンジを体験したのです。

この記事では、Cloudflareチャレンジとは何か、その背後にある検出技術がどのように機能するのか、そして通常のブラウジング中にチャレンジが表示される理由について説明します。目的は、有害な行動を推奨することなく、ウェブサイトセキュリティの仕組みを理解する手助けをすることです。正当な自動化プロジェクトに取り組んでいる開発者は、適切なチャネルを通じてチャレンジを処理するためのガイダンスを見つけるでしょう。

Cloudflareチャレンジのメカニズムを理解することは、ウェブサイト管理者、セキュリティ専門家、現代のウェブ保護システムに興味を持つ誰にとっても有益です。提供される情報は教育的な内容と倫理的なアプローチに焦点を当てています。SecurityWeekの研究は、チャレンジページにユーザーの慣れを悪用するソーシャルエンジニアリングの試みを認識するために、これらのシステムを理解することが重要であることを示しています。

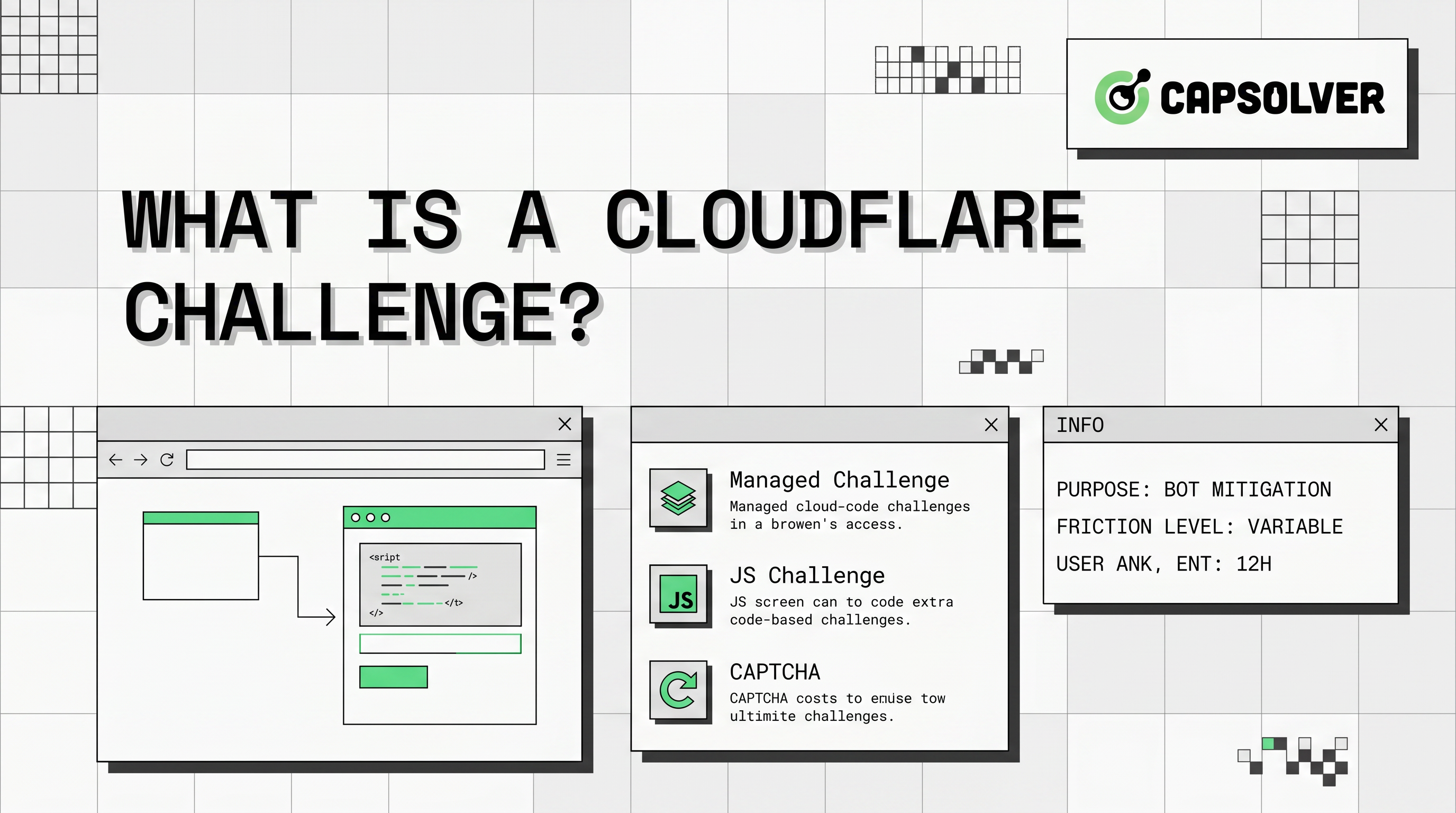

Cloudflareチャレンジとは何か?

Cloudflareチャレンジは、Cloudflareが保護されているウェブサイトに潜在的な脅威を検出した際に展開するセキュリティ確認メカニズムです。従来のCAPTCHAのように手動で画像を選択する必要はなく、JavaScriptの実行や行動分析を通じて自動的に動作します。自動化ソリューションを統合する開発者にとって、この背後にあるメカニズムを理解することは、正当なプロジェクトに役立ちます。

Cloudflareが自動化または悪意のあるトラフィックを検出すると、リクエストフローを中断し、チャレンジページを表示します。訪問者は、要求されたコンテンツにアクセスする前に確認を成功させる必要があります。このプロセスは、スクリーピング、資格情報の詰め込み攻撃、DDoS攻撃などの自動化された脅威からウェブサイトを保護します。正当な自動化の文脈でCAPTCHAソリューションを探る人にとって、これらの保護メカニズムを理解することが不可欠です。

Cloudflareチャレンジページにはいくつかの形式があります。一部は、システムがブラウザの特徴を分析するための短い待機時間を必要とします。他のものは、人間のユーザーにとって簡単に完了できるインタラクティブな要素を提示しますが、自動化スクリプトでは処理が難しいものです。特定のチャレンジタイプは、Cloudflareの検出システムが評価する脅威レベルに依存します。

チャレンジメカニズムはネットワークエッジで動作し、Cloudflareがオリジンサーバーに到達する前にトラフィックを評価します。このアプローチにより、従来のセキュリティ措置よりもサーバー負荷を減らし、脅威への対応を迅速化できます。ウェブスクラピングプロジェクトでこれらのチャレンジに遭遇する開発者は、検出ロジックを理解することで適切な対処戦略を計画できます。

Cloudflareチャレンジの種類

Cloudflareは、特定のセキュリティ構成と検出された脅威レベルに基づいて、異なるチャレンジタイプを展開します。これらの違いを理解することは、ウェブサイト所有者が適切な保護を設定するのにも、訪問者が経験しているものを理解するのにも役立ちます。

JSチャレンジ

JSチャレンジは、Cloudflareの確認の最も基本的な形式です。トリガーされた場合、このチャレンジは訪問者のブラウザで軽量なJavaScriptコードを実行し、自動リクエストが通常再現できない特徴を評価します。

JSチャレンジはブラウザ固有の行動や機能をチェックします。正当なブラウザはJavaScriptを実行し、標準的なDOMプロパティを公開しますが、ボットやスクリーパーはこれらの機能を欠いたり、自動化の兆候を示したりすることがあります。チャレンジは約5秒間静かに動作し、ユーザーの操作なしにブラウザの指紋を分析します。

このチャレンジタイプは、適切なブラウザエミュレーションを欠いた単純な自動化ツールに対して効果的です。しかし、高度な自動化フレームワークはブラウザ環境をシミュレートしてこれらのチェックを通過できるため、CloudflareはJSチャレンジを追加の検出層と組み合わせています。

マネージドチャレンジ

マネージドチャレンジは、Cloudflareのより高度な確認アプローチを表しています。このチャレンジタイプは、インタラクティブな要素を提示する前に、複数の検出信号を組み合わせて訪問者の正当性を評価します。

訪問者がマネージドチャレンジをトリガーすると、Cloudflareはトラフィックをいくつかのエンジンと比較します。ヒューリスティクスエンジンは、既知の悪意のある指紋パターンと比較してリクエストをチェックします。JavaScript検出エンジンは追加のブラウザ分析を行います。機械学習エンジンは、リクエストの特徴と行動パターンに基づいて1〜99のボットスコアを割り当てます。

許容可能なしきい値以下のトラフィックを持つ訪問者だけがインタラクティブなチャレンジを受けます。このアプローチにより、多くの正当なユーザーは確認ページを見ることなく通過し、疑わしいトラフィックはより厳格な審査を受けます。ウェブサイト管理者はCloudflareのダッシュボードを通じて感度レベルを調整し、セキュリティとユーザー体験のバランスを取ることができます。

CloudflareTurnstile

CloudflareTurnstileは、従来のCAPTCHAに代わるプライバシーに配慮した代替手段を提供します。目立つ確認ページを表示する代わりに、Turnstileはウェブサイトのフォームやインタラクティブな要素内に非表示のウィジェットとして埋め込まれます。この現代的な確認アプローチは、ユーザー体験を維持しながらセキュリティを提供します。

Turnstileは、訪問者が保護されたページ要素とインタラクティブする際に自動的に実行されるJavaScriptベースの分析を通じて確認を行います。システムはブラウザの特徴、行動信号、ネットワークパターンを評価し、多くの場合、手動介入を必要とせずに訪問者の正当性を判断します。

ウェブサイト所有者は、フォームに単純なウィジェットを追加することでTurnstileを実装します。訪問者は、バックグラウンドで自動的に処理される小さな確認インジケーターを見ます。このアプローチは、正当なユーザーにとって摩擦を最小限に抑えながらセキュリティを提供するため、ログインフォーム、コメントセクション、登録ページで人気があります。

Cloudflareチャレンジ検出の仕組み

Cloudflareは、チャレンジを提示する前に自動化されたトラフィックを識別するため、多層の検出システムを使用します。これらのメカニズムを理解することで、チャレンジが表示される理由を説明し、システムが人間の訪問者とボットを区別する方法を説明できます。

検出エンジンの概要

Cloudflareの保護システムは、トラフィックを異なる角度から分析する4つの主要な検出エンジンに依存しています。各エンジンは全体的な脅威評価に独自の洞察を提供し、包括的なセキュリティポジションを作成します。Cloudflareの公式ドキュメントによると、これらのエンジンは包括的なボット管理機能を提供するために協力して動作します。

ヒューリスティクスエンジンは、既知の悪意のある指紋パターンに基づいてすべてのリクエストを評価します。このエンジンは、既知の攻撃ツールに関連するパターン、疑わしいヘッダーコンフィギュレーション、またはその他の自動化されたトラフィックの兆候をチェックします。これらのパターンに一致するリクエストは、即座に審査またはブロックされます。

JavaScript検出エンジンは、レスポンスに軽量なJavaScriptを挿入して、追加のブラウザ情報の収集を行います。このコードは訪問者のブラウザで静かに実行され、ブラウザの機能、レンダリング動作、環境的特徴のデータを収集します。このエンジンは厳格なプライバシー基準を尊重し、個人を特定できる情報は収集しません。

機械学習エンジンは、Cloudflareの最も高度な検出能力を表しています。このエンジンは、毎日の数十億回のリクエストの匿名化されたトラフィックデータで訓練された教師あり学習モデルを使用します。数百のリクエスト特徴と行動パターンを評価し、訪問者が人間である確率を予測して、1〜99のボットスコアを割り当てます。

異常検出エンジンは、非教師あり学習を使用してオプションの保護を提供します。このエンジンは、特定のドメインに対して通常のトラフィックパターンから大幅に逸脱したリクエストを識別します。新規の脅威の検出には有用ですが、トラフィックパターンが非常に変動するドメインでは誤検知が発生する可能性があります。

ボットスコアシステム

Cloudflareの機械学習システムは、各リクエストに1〜99のボットスコアを割り当てます。スコアが低いほど、自動化されたリクエストの可能性が高くなります。スコアが高くなるほど、正当な人間の訪問者の可能性が高くなります。

スコアが30未満のリクエストは、通常即座にチャレンジまたはブロック処理されます。スコアが30〜70の間のリクエストは、ウェブサイトのセキュリティ設定に応じて追加の確認が行われる場合があります。70以上のスコアのリクエストは、通常確認プロンプトなしで制限なしのアクセスが許可されます。

ウェブサイト管理者は、Cloudflareが異なるスコアしきい値に対してどのように反応するかを設定できます。この柔軟性により、セキュリティ要件が異なるサイトは適切な保護レベルを実装できます。機密性の高い取引を扱うECサイトはより厳しいしきい値を使用するかもしれませんが、コンテンツ中心のサイトはユーザー体験を優先してより緩い設定を使用するかもしれません。

チャレンジのトリガー条件

いくつかの一般的なシナリオがCloudflareチャレンジをトリガーします。Cloudflareの無料プランに含まれるBot Fight Modeは、おそらくボットと見なされる訪問者を自動的にチャレンジします。この設定は基本的な保護を提供しますが、カスタムファイアウォールルールを通じて解決することはできません。

有料プランに含まれるSuper Bot Fight Modeは、ボット管理に対してより詳細な制御を提供します。管理者は、特定のボットカテゴリに対して許可、ブロック、またはチャレンジの応答を設定できます。このモードは、特定のIPアドレスに対してカスタムWAFルールを使用して解決可能です。

カスタムファイアウォールルールも、特定の条件に基づいてチャレンジをトリガーすることがあります。特定のIP範囲、ユーザーエージェント、地理的場所、リクエストパターンをチェックするルールは、チャレンジ応答を呼び起こす可能性があります。ウェブサイト所有者は、正当なトラフィックをブロックしないようにしながらも脅威をキャッチできるように、ファイアウォールルールを注意深く設計する必要があります。

比較要約

| チャレンジタイプ | ユーザーの操作 | 検出方法 | 使用ケース |

|---|---|---|---|

| JSチャレンジ | 最小(5秒間の待機) | JavaScriptの指紋 | 基本的なボット保護 |

| マネージドチャレンジ | 変数(CAPTCHAを含む場合あり) | マルチエンジン分析 | 高セキュリティサイト |

| Turnstile | 無し(非表示) | 行動分析 | フォーム保護、プライバシー重視 |

Cloudflareチャレンジが表示されるタイミング

チャレンジが表示される理由を理解することで、訪問者や管理者が根本的な原因に対処し、チャレンジをランダムな出来事と見なさずに済みます。

一般的なトリガー状況

訪問者は、VPNサービス、データセンター、または以前にマークされたネットワークに関連するIPアドレスからサイトにアクセスする際に、チャレンジを最も頻繁に遭遇します。Cloudflareの脅威インテリジェンスには、何百万ものIPアドレスの評判データが含まれており、疑わしいソースからのトラフィックは追加の審査を受けます。

ページの高速なリクエストや異常なブラウジングパターンもチャレンジをトリガーすることがあります。人間の訪問者は通常、自然なペースでウェブサイトをナビゲートしますが、自動化ツールは通常のペースよりもはるかに速くページをリクエストします。リクエスト速度が人間の能力を越えると、Cloudflareは確認チャレンジを提示する可能性があります。

ブラウザの構成の違いが、正当なユーザーにとってチャレンジを引き起こすこともあります。古いブラウザバージョン、異常なブラウザ構成、プライバシー重視のブラウザ設定を使用している訪問者は、自動化されたトラフィックと見なされる検出システムをトリガーすることがあります。Cloudflareは、デスクトップおよびモバイルプラットフォーム上のChrome、Firefox、Safari、Edgeを公式にサポートしています。

ネットワークレベルの要因もチャレンジの頻度に影響を与えます。企業ネットワーク、共有ホスティング環境、モバイルネットワークは、他のユーザーと評判を共有するIPアドレスを持つ可能性があります。共有IPで1人のユーザーが疑わしい活動をした場合、同じIPの他のユーザーは評判が回復するまでチャレンジを受けることになります。

正当なユーザーのトラブルシューティング

頻繁にチャレンジに遭遇する正当なユーザーは、いくつかのトラブルシューティングアプローチを試すことができます。まず、ブラウザが最新バージョンであることを確認してください。Cloudflareチャレンジは現在の主要ブラウザのバージョンで正しく動作しますが、古くなったソフトウェアでは動作しない可能性があります。

広告ブロッカーまたはプライバシーツールなどのブラウザ拡張機能を無効化することで、場合によってはチャレンジを解決できます。これらの拡張機能は、検出システムをトリガーするようにブラウザの動作を変更することがあります。拡張機能を無効にしてテストすることで、拡張機能が問題の原因であるかどうかを確認できます。

同じネットワークで以前に疑わしい活動があった場合、ブラウザのクッキーとキャッシュを削除することで問題が解決する可能性があります。Cloudflareは訪問者の評判をクッキーを通じて追跡しており、それらを削除することで評判評価がリセットされるかもしれません。

チャレンジが解決しない場合、ウェブサイト管理者に連絡することをお勧めします。管理者はCloudflareセキュリティイベントログを確認し、特定の訪問者がチャレンジを受けている理由を特定し、チャレンジが誤検知である場合に設定を調整することができます。

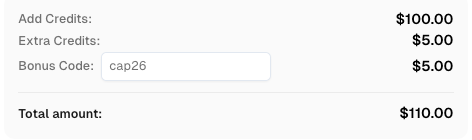

CapSolverのボーナスコードを引き換える

自動化予算を即座に増やす!

CapSolverアカウントにチャージする際、ボーナスコード CAP26 を使用すると、毎回 5%のボーナス を獲得できます — 限度なし。

今すぐあなたのCapSolverダッシュボードで交換してください

開発ワークフローにおけるチャレンジの処理

ウェブ自動化、テスト、データ収集プロジェクトに取り組む開発者は、Cloudflareチャレンジに遭遇することがよくあります。倫理的な自動化は、ウェブサイトの保護を尊重しながら、認可されたプロジェクトに対して正当な解決策を見つけることが求められます。

開発者向けの適切なアプローチ

正当な自動化プロジェクトでは、常にウェブサイトの利用規約とrobots.txtの指示を尊重する必要があります。自動アクセスを試みる前に、対象となるウェブサイトの自動トラフィックに関するポリシーを確認してください。多くのサイトでは利用規約でスクリーピングを明確に禁止しています。

認可されたプロジェクトでは、利用可能な場合は公式APIを使用することを検討してください。多くのウェブサイトは適切な認証を備えたAPIアクセスを提供しており、チャレンジシステムをトリガーすることなく構造化されたデータアクセスが可能です。公式APIは、利用可能な場合、データ収集のための最優先のアプローチです。

公式APIが利用できない場合で自動化が認可されている場合は、適切なリクエスト処理を実装する必要があります。これは、良いIP評判を持つ住宅用プロキシの使用、現実的なリクエスト遅延の実装、適切なユーザーエージェントのローテーションを含みます。これらの実践により、チャレンジシステムをトリガーする可能性が低下します。

チャレンジ解決の取り組み

自動チャレンジ解決を必要とする開発者に対しては、いくつかの正当な解決策を提供するサービスがあります。これらのサービスは、ウェブサイトのセキュリティを尊重しながら、認可されたプロジェクトが検証チャレンジを処理するための合法的な方法を使用します。

CapSolverは、Cloudflareチャレンジを含むさまざまなチャレンジタイプを処理するAI駆動のソリューションを提供しています。このサービスは、開発者がプログラム的にチャレンジ解決を取得できるAPIベースの統合を提供します。このアプローチにより、正当な自動化プロジェクトはセキュリティ対策を尊重しながら生産性を維持できます。

チャレンジ解決サービスを統合する開発者は、プロジェクトが適用可能な法律およびターゲットウェブサイトの利用規約に準拠していることを確認する必要があります。不正なスクリーピングや禁止された活動にこのようなサービスを使用することは、使用する技術的ソリューションに関係なく、依然として違法です。

結論

Cloudflareチャレンジは、現代のウェブセキュリティの重要な層であり、自動化された脅威からウェブサイトを保護しながら、正当な訪問者に対して合理的なアクセスを維持しています。このシステムは、JavaScript分析、機械学習、および行動評価を含む高度な検出エンジンを使用して、疑わしいトラフィックパターンを識別します。

Cloudflareチャレンジメカニズムがどのように機能するかを理解することは、訪問者と開発者の両方にとってこれらのセキュリティ措置を効果的に扱うために重要です。ほとんどの正当なユーザーは、たまにチャレンジに遭遇し、簡単なトラブルシューティングステップで解決できます。ウェブサイト管理者は、トリガー条件を理解することで、適切なセキュリティ設定を構成するメリットがあります。

認可された自動化プロジェクトに取り組む開発者にとって、ウェブセキュリティを尊重しながらチャレンジを処理する正当なソリューションが存在します。CapSolverなどのサービスは、適切なチャネルを通じて検証要件を管理するツールを提供し、ウェブセキュリティシステムの整合性を維持しながら、正当な使用ケースの生産性を可能にします。

重要な点は、Cloudflareチャレンジがウェブエコシステムの乱用から保護するために存在しているということです。ウェブサイトオーナーがセキュリティ設定を構成している場合でも、開発者が認可された自動化ツールを構築している場合でも、これらのメカニズムを理解することで、セキュリティフレームワーク内で効果的に作業できるようになります。

よくある質問

なぜすべてのウェブサイトでCloudflareチャレンジを繰り返して表示されるのですか?

頻繁なチャレンジは、あなたのネットワークIPアドレスが悪い評判を持っていることを示しています。これは、VPNを使用している、共有ネットワーク環境にいる、または以前のブラウジングがセキュリティシステムをトリガーした場合に発生します。VPNサービスを無効にし、ネットワークを切り替えたり、ISPにIP評判の問題について問い合わせてください。

ウェブサイトオーナーはCloudflareチャレンジを完全に無効にできますか?

ウェブサイトオーナーはセキュリティ設定を緩和してチャレンジの頻度を減らすことはできますが、チャレンジを完全に無効にすると、自動化された脅威に対するセキュリティが弱まります。ほとんどのサイトは、乱用を防ぐために少なくとも基本的な保護を維持しています。セキュリティとユーザー体験のバランスを取ることは、各サイトオーナーが行う構成の決定です。

CloudflareチャレンジはCAPTCHAと同じですか?

Cloudflareチャレンジには従来のCAPTCHA要素が含まれていますが、ユーザーの操作を必要としない自動検証方法も含まれます。たとえば、TurnstileはCAPTCHAチャレンジを表示することなく、検証を非表示で行います。"チャレンジ"という用語は、インタラクティブなCAPTCHAテストだけでなく、より広範な検証システムを指します。

クッキーを削除するとCloudflareチャレンジを通過しやすくなりますか?

以前のブラウジング活動がネガティブな評判スコアを作成した場合、クッキーの削除は役立ちます。Cloudflareはクッキーを通じて訪問者の行動を追跡し、それらを削除することでこの評判評価がリセットされます。ただし、根本的なトラフィックパターンが依然として疑わしい場合、チャレンジは再び表示される可能性があります。

Cloudflareチャレンジは通常どれくらい続きますか?

ほとんどのJSチャレンジは、システムが自動ブラウザ分析を行うため5秒以内に完了します。手動で完了する必要があるインタラクティブなチャレンジは、ユーザーの応答時間に依存します。パスした後、同じブラウジングセッションで新しい疑わしい活動が検出されない限り、チャレンジは再び表示されません。詳細な技術的な情報については、Cloudflare公式ドキュメントのチャレンジに関するページを参照してください。

もっと見る

Apr 29, 2026

n8nでCapSolverを使用してAWS WAFで保護された製品価格をモニタリングする

CapSolver n8nテンプレートを使用して、AWS WAFで保護された製品ページをモニタリングし、チャレンジを解決し、価格を抽出し、変化を比較し、自動でアラートをトリガーする方法を学びましょう。

Apr 29, 2026

SEOにおけるAIエージェント:キーワードリサーチから自動データ収集まで

SEOにおけるAIエージェントがキーワードリサーチ、競合分析、データ収集を自動化する方法を学びましょう — そして、CapSolverを使ってあなたのパイプラインでCAPTCHAのチャレンジを処理する方法を学びましょう。