Cloudflare TLSフィンガープリンティング:概要と解決策

Sora Fujimoto

AI Solutions Architect

Cloudflareは、広く利用されているWebセキュリティおよびパフォーマンス最適化サービスの1つであり、DDoS攻撃、ボットトラフィック、およびさまざまな自動化された脅威から保護を提供します。その多くのセキュリティ対策の中で、TLSフィンガープリンティングは、疑わしい接続を識別してブロックすることに重要な役割を果たします。この技術は、クライアントのTLSハンドシェイクの特徴を分析して、それが正当なブラウザからのものか、ボットからのものかを判断します。

Webスクレイパー、研究者、および自動化されたブラウジングを扱う開発者にとって、CloudflareのTLSフィンガープリンティングは大きな障害となる可能性があります。ご自身の要求が実際のブラウザのものと一致しない場合、Cloudflareはそれらをブロックしたり、CAPTCHAでチャレンジしたりすることがあります。この記事では、Cloudflare TLSフィンガープリンティングの仕組みと、高度な技術とコードの実装を使用してそれを解決する効果的な方法を探ります。

TLSフィンガープリンティングとは何か?

**Transport Layer Security (TLS)**は、インターネット通信を保護する暗号化プロトコルです。クライアント(ブラウザ、ボット、またはAPIクライアントなど)がサーバーに接続すると、TLSハンドシェイクを開始します。その間、両者は暗号化設定をネゴシエートして安全な接続を確立します。

このプロセスの間に、ハンドシェイクの特定の特徴、つまり:

- TLSバージョン

- 暗号スイート(

TLS_AES_128_GCM_SHA256など、**RFC 8446 - TLS 1.3仕様**で定義) - 圧縮方法(ただし、セキュリティ上の懸念からTLS圧縮は非推奨)

- 拡張機能(プロトコルネゴシエーションと証明書検証に影響を与えるALPN、SNI、OCSPスタプリングなど)

が組み合わされて固有のフィンガープリントが形成されます。さまざまなクライアントはTLSをわずかに異なる方法で実装するため、このフィンガープリントは要求を行うソフトウェアを確実に識別できます。

Cloudflareやその他のセキュリティプロバイダーは、この方法を使用して、既知のブラウザのものとTLSフィンガープリントを比較することにより、自動化ツールやスクレイパーなどの非ブラウザクライアントを検出します。要求のフィンガープリントが予想されるパターンと一致しない場合、チャレンジまたはブロックされる可能性があります。

CloudflareによるTLSフィンガープリンティングの使用方法

Cloudflareは、クライアントのTLSハンドシェイクの固有の特徴を分析するJA3フィンガープリンティングを使用してセキュリティを強化します。これは、ハッシュ文字列(JA3ハッシュ)に変換されます。これにより、Cloudflareは、実際のブラウザとボットやWebスクレイパーなどの非標準クライアントを区別できます。たとえば、Pythonスクリプトがデフォルトのrequestsライブラリを使用する場合、そのJA3フィンガープリントはブラウザのものとは異なり、ブロックまたはチャレンジにつながります。

動作方法:

TLSハンドシェイクには、クライアントによって異なる暗号化パラメーター(暗号スイートなど)のネゴシエーションが含まれます。Cloudflareはこれらの違いを使用して、一意のJA3ハッシュを生成します。ハッシュが一般的なブラウザのフィンガープリントと一致しない場合、要求は疑わしいものとしてフラグが付けられる可能性があります。

JA3フィンガープリントを確認する方法:

次の方法を使用して、JA3フィンガープリントを確認できます。

- Bashを使用する場合:

bash

curl --tlsv1.2 --tls-max 1.2 --ciphers DEFAULT https://ja3er.com/json- Pythonを使用する場合:

python

import requests

response = requests.get("https://ja3er.com/json")

print(response.json())Webスクレイピングへの影響

Cloudflareは、JA3フィンガープリントに基づいて、非ブラウザクライアントからの要求をブロックまたはチャレンジできます。これを解決するために、Webスクレイパーは、Selenium、Playwright、またはプロキシサービスなどのツールを使用してブラウザの動作を模倣し、フィンガープリントをローテーションして検出を回避する必要がある場合があります。

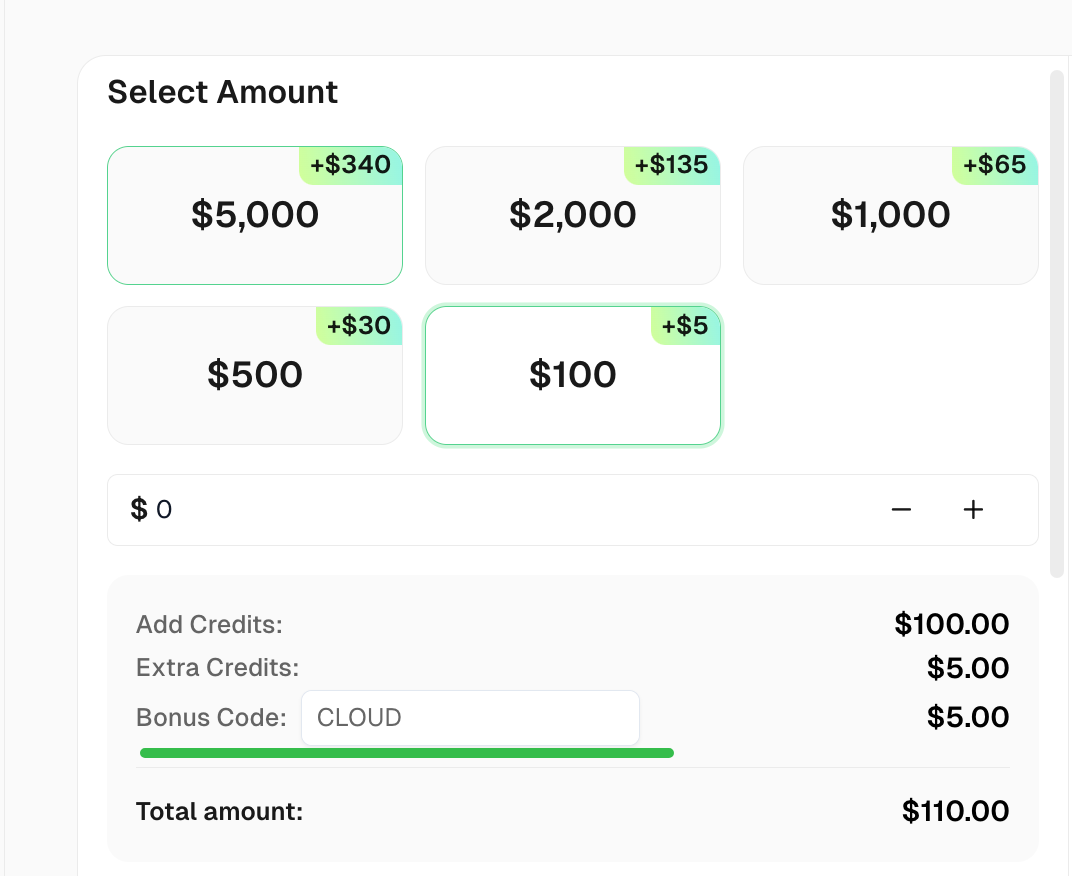

Cloudflareの完全な解決に繰り返し失敗していますか?

最高のCAPTCHAソリューションのボーナスコードを請求してください - CapSolver:CLOUD。償還後、各チャージ後に5%の追加ボーナスが得られ、無制限になります。

CloudflareがボットをブロックするためにTLSフィンガープリンティングを使用する方法

TLSフィンガープリンティングが効果的な理由

CloudflareのTLSフィンガープリンティングは、次のような理由で効果的です。

- ブラウザには異なるTLSフィンガープリントがあります:実際のブラウザ(Chrome、Firefox、Edge)は、認識可能なTLSハンドシェイクを生成します。

- ボットとスクリプトには予測可能なパターンがあります:多くの自動化ツール(たとえば、Pythonの

requests、デフォルト設定のPuppeteer)は、固定された、または古いTLS構成を使用します。 - TLSフィンガープリントは偽装が困難です:簡単に変更できるユーザーエージェント文字列とは異なり、TLSフィンガープリントを変更するには、低レベルのSSL/TLS設定を正確に制御する必要があります。

Cloudflareが疑わしいクライアントをブロックする方法

Cloudflareは、着信接続からJA3フィンガープリントを収集し、既知のブラウザフィンガープリントのデータベースと比較します。不一致が発生した場合、Cloudflareは次の操作を行う場合があります。

- 要求にチャレンジする(CAPTCHA)

- 要求を完全にブロックする

- さらなる検査のために要求にフラグを付ける

Webスクレイパーまたは自動化ツールを実行している場合、実際のブラウザのTLSフィンガープリントを模倣できないと、Cloudflareのセキュリティ防御がトリガーされる可能性があります。

Cloudflare TLSフィンガープリンティングの解決方法

1. 自動化フレームワークを使用して実際のブラウザを使用する

requestsのような基本的なHTTPライブラリを使用する代わりに、次のようなブラウザ自動化ツールに切り替えます。

- Selenium(undetected-chromedriverを使用)

- Puppeteer(Node.jsベースのヘッドレスChrome)

- Playwright(マルチブラウザ自動化)

Playwrightの例:

python

from playwright.sync_api import sync_playwright

with sync_playwright() as p:

browser = p.chromium.launch(headless=True)

context = browser.new_context()

page = context.new_page()

page.goto("https://ja3er.com/json")

print(page.content())これらのフレームワークは、実際のブラウザのTLSフィンガープリントを継承するため、直接的なHTTPリクエストと比較して検出が難しくなります。

2. ブラウザのTLSハンドシェイクを模倣する

PythonのrequestsのようなHTTPライブラリを使用する必要がある場合は、次のものを使用して、現実的なブラウザのフィンガープリントと一致するように要求を変更します。

- TLSクライアントライブラリ:Pythonで

tls-clientまたはcurl_cffiを使用して、現実的なTLS構成で要求を送信します。 - カスタムヘッダー:HTTPヘッダーが実際のブラウザのものと一致するようにします。

- JA3スプーフィング:

ja3transportなどのツールを使用して、ブラウザと一致するJA3フィンガープリントを生成します。

tls-clientを使用した例:

python

from tls_client import Session

session = Session(client_identifier="chrome_114")

response = session.get("https://targetwebsite.com")

print(response.text)3. 住宅用プロキシまたはローテーションプロキシを使用する

CloudflareはTLSフィンガープリントをIPアドレスに関連付けることがあるため、次のものを使用すると:

- 住宅用プロキシ(例:IPRoyal、Smartproxy)

- ローテーションプロキシ(リクエストごとにIPを自動的に変更)

現実的なTLS設定と組み合わせることで、検出の可能性を減らすことができます。

4. 微調整を加えたヘッドレスブラウザを使用する

ヘッドレスブラウザ(例:Puppeteer、Playwright)を使用する場合は、次のことを確認してください。

- ステルスモードを有効にする(例:Puppeteer Stealth Plugin)

- デフォルトのnavigatorプロパティを回避する(自動化を明らかにする可能性があるため)

- 実際のブラウザの画面解像度とウィンドウサイズと一致させる

Puppeteer Stealthを使用した例:

javascript

const puppeteer = require('puppeteer-extra');

const StealthPlugin = require('puppeteer-extra-plugin-stealth');

puppeteer.use(StealthPlugin());

(async () => {

const browser = await puppeteer.launch({ headless: true });

const page = await browser.newPage();

await page.goto('https://ja3er.com/json');

console.log(await page.content());

await browser.close();

})();5. Cloudflare解決サービス

**CapSolver**などのサービスは、TLSフィンガープリンティング検出を含むCloudflareの課題に対する専門的なソリューションを提供しています。

まとめ

CloudflareのTLSフィンガープリンティングは、クライアントのTLSハンドシェイクを分析することで自動化された要求を検出してブロックするために使用される高度な技術です。ただし、JA3フィンガープリンティングの仕組みを理解し、ブラウザの自動化、JA3スプーフィング、およびプロキシローテーションを実装することにより、Cloudflareの検出メカニズムを解決することが可能です。

より簡単な解決策として、**CapSolver**は、TLSフィンガープリンティングを含むCloudflareの課題に対処するための専門的なサービスを提供しているため、スクレイピングタスクに集中できます。

FAQ

1. TLSとは何か、そしてなぜ重要なのか?

TLS(Transport Layer Security)は、クライアントとサーバー間のデータを暗号化することにより、安全な通信を確保し、不正アクセスとデータの改ざんを防ぎます。

2. DDoS攻撃からWebサイトを保護するにはどうすればよいですか?

DDoS保護にはCloudflareなどのサービスを使用し、レート制限を実装し、Webアプリケーションファイアウォール(WAF)を使用し、ソフトウェアを最新の状態に保ちます。

3. CAPTCHAとは何か、そしてなぜWebサイトで使用されているのか?

CAPTCHAは、人間とボットを区別するために使用されるテストであり、自動化されたスクリプトによる悪用からWebサイトを保護し、スパムを防ぎます。

4. Cloudflare SSL/TLSエラーのトラブルシューティング方法

SSL証明書のインストールを確認し、正しいCloudflare SSL/TLS設定を確保し、TLSバージョンサポートを確認し、ファイアウォールまたはDNSの問題を除外します。

5. Webサイトのセキュリティを向上させるにはどうすればよいですか?

HTTPSを使用し、WAFを実装し、ソフトウェアを定期的に更新し、2要素認証を有効にし、DDoSから保護し、データをバックアップします。

もっと見る

CloudflareMar 26, 2026

Cloudflare エラー1005の修正: ウェブスクラピング ガイドと解決策

Cloudflareエラー1005:アクセスが拒否されました。ウェブスクリーピング中にこれを修正する方法を学びましょう。リジデンシャルプロキシ、ブラウザファイントラッキング、CAPTCHA用のCapSolverなどの解決策を発見してください。データ抽出を最適化してください。

CloudflareMar 17, 2026

Cloudflare TurnstileをPlaywright Stealthを用いてAIワークフローにおいてナビゲートする方法

Cloudflare TurnstileをAIワークフローで効果的に処理する方法を学び、Playwrightのステルス手法とCapSolverを活用して信頼性の高いキャプチャ解決を実現します。実用的な統合戦略と、途切れることのないオートメーションのためのベストプラクティスを学びましょう。