Erro do Cloudflare 1020: Acesso Negado em Web Scraping & Proteção WAF

Adélia Cruz

Neural Network Developer

TL;DR

- O Erro 1020 da Cloudflare (Acesso Negado) é acionado pelas regras do Firewall de Aplicativo Web do proprietário do site, não por um bloqueio em toda a plataforma da Cloudflare.

- Causas comuns incluem reputação de IP suspeita, cabeçalhos de solicitação ausentes ou malformados, uso de VPN/proxy e taxas de solicitação agressivas.

- Os proprietários de sites podem diagnosticar a regra exata que causou o bloqueio por meio do log de eventos do Firewall da Cloudflare.

- Desenvolvedores que executam automação legítima podem reduzir falsos positivos ao imitar o comportamento de um navegador real, gerenciar cuidadosamente os cabeçalhos de solicitação e usar endereços IP limpos.

- Quando o Cloudflare Turnstile ou outros desafios CAPTCHA aparecem junto com o erro 1020, um solucionador de CAPTCHA baseado em IA como CapSolver pode lidar com eles de forma programática dentro de fluxos de trabalho compatíveis.

Introdução

O Erro 1020 da Cloudflare é um dos principais obstáculos que desenvolvedores e engenheiros de dados enfrentam durante a raspagem de web e fluxos automatizados. O erro significa que uma regra do Firewall de Aplicativo Web da Cloudflare negou o acesso ao recurso solicitado. Compreender por que o WAF da Cloudflare dispara esse bloqueio — e como responder de forma responsável — é essencial para qualquer pessoa que construa pipelines de automação que interajam com sites protegidos. Este guia explica a mecânica do erro Cloudflare 1020, as regras do WAF que o causam, como os proprietários de sites configuram bloqueios de IP e detecção de bots, e o que os desenvolvedores legítimos podem fazer para reduzir a fricção em seus fluxos de trabalho.

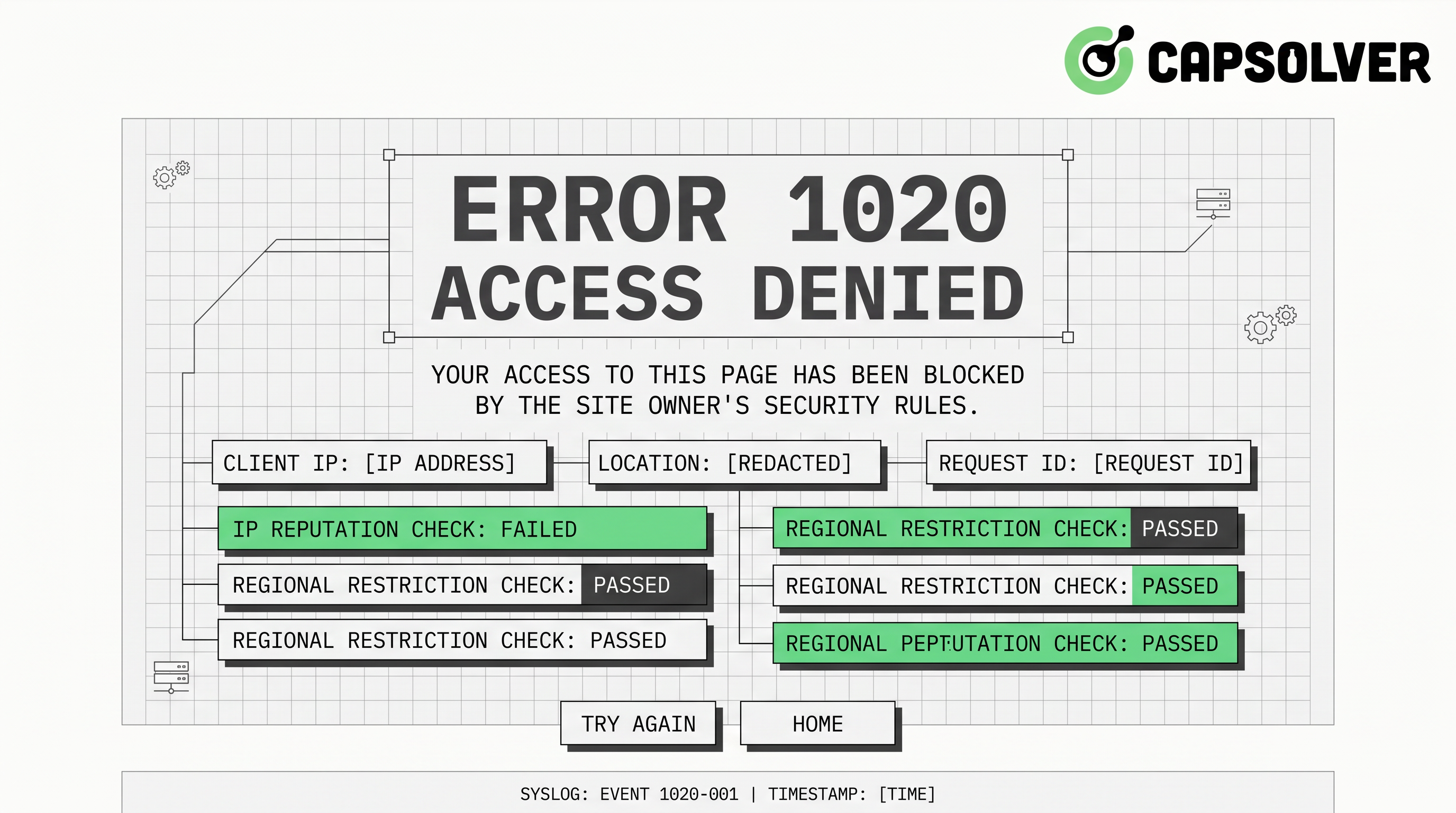

O que é o Erro 1020 da Cloudflare?

O Erro 1020 da Cloudflare é uma negação de acesso no nível HTTP retornada quando uma solicitação de um visitante corresponde a uma regra de firewall configurada pelo proprietário do site. A página de erro geralmente diz: "Acesso negado — Erro 1020."

Este não é um erro da plataforma Cloudflare. É uma decisão de política deliberada feita pelo operador do site. De acordo com a documentação oficial do Cloudflare sobre o Erro 1020, o bloqueio está sempre associado a uma regra de firewall específica, e apenas o proprietário do site pode modificá-la ou removê-la.

O erro faz parte da família de erros 1xxx da Cloudflare, que abrange respostas de segurança e controle de acesso. Ao contrário de um 403 Proibido do servidor de origem, o 1020 é interceptado e servido totalmente pela rede de borda da Cloudflare antes que a solicitação chegue à origem.

Como o WAF e a Detecção de Bots da Cloudflare Funcionam

O Firewall de Aplicativo Web da Cloudflare opera na borda da rede. Ele inspeciona cada solicitação entrante contra um conjunto de regras antes de encaminhar o tráfego para o servidor de origem.

Tipos de regra que frequentemente acionam um 1020:

- Regras de reputação de IP — A Cloudflare mantém bancos de dados de inteligência de ameaças. IPs associados a centros de dados, raspadores conhecidos ou atividade maliciosa anterior recebem pontuações de confiança mais baixas.

- Bloqueio por país ou ASN — Os proprietários de sites podem bloquear regiões inteiras ou Números de Sistema Autônomo (ASNs), o que frequentemente afeta faixas de IP de provedores de nuvem.

- Filtragem de User-Agent — Solicitações com strings de User-Agent ausentes, genéricas ou conhecidas de robôs são frequentemente bloqueadas.

- Limites de taxa de solicitação — Frequência de solicitação inusualmente alta de um único IP aciona regras de limitação de taxa.

- Anomalias nos cabeçalhos HTTP — Cabeçalhos ausentes como

Accept,Accept-LanguageouRefererque um navegador real enviaria podem marcar uma solicitação como não humana. - Validação de cookies e sessões — A detecção de bots da Cloudflare verifica cookies de sessão válidos. Solicitações sem eles podem ser tratadas como automatizadas.

- Resultados de desafio JavaScript — O desafio gerenciado exige que um navegador execute JavaScript. Clientes headless que pulam esse passo são bloqueados.

De acordo com o Relatório Radar da Cloudflare 2024, uma parcela mensurável do tráfego global foi mitigada como potencialmente malicioso durante 2024 — com os próprios dados da Cloudflare apontando para bilhões de solicitações bloqueadas em sua rede. Essa escala explica por que as regras do WAF da Cloudflare são configuradas de forma agressiva — os proprietários de sites estão se defendendo contra uma verdadeira quantidade grande de tráfego automatizado indesejado.

Causas Comuns do Erro 1020 da Cloudflare em Contextos de Raspagem

Quando uma restrição de raspagem aciona um 1020, a causa raiz geralmente cai em uma dessas categorias:

| Causa | Por que Aciona o Bloqueio |

|---|---|

| Endereço IP de centro de dados | Baixa pontuação de confiança; associado a automação |

| Cabeçalhos de navegador ausentes | Solicitação parece não humana para inspeção do WAF |

| IP de VPN ou proxy compartilhado | IP marcado na inteligência de ameaças da Cloudflare |

| Alta frequência de solicitação | Corresponde a regras de limitação de taxa |

| Não execução de JavaScript | Desafio gerenciado não concluído |

| Cookies obsoletos ou ausentes | Validação de sessão falha |

| Impressão digital TLS desatualizada | Não corresponde ao perfil de TLS esperado do navegador |

O WAF da Cloudflare avalia esses sinais juntos. Uma anomalia única pode não acionar um bloqueio, mas uma combinação — como um IP de centro de dados enviando solicitações sem cookies em alta frequência — quase certamente o fará.

Como os Proprietários de Sites Configuram Bloqueios de IP e Regras de Firewall

Do ponto de vista do proprietário do site, o Erro 1020 é uma funcionalidade, não um bug. O painel da Cloudflare fornece várias ferramentas para configurar controle de acesso:

Regras de Firewall (agora Regras Personalizadas do WAF): Os proprietários escrevem regras baseadas em expressões usando o Engine de Regras da Cloudflare. Uma regra pode bloquear todas as solicitações onde ip.src.asnum corresponde a um ASN de provedor de nuvem conhecido, ou onde http.user_agent contém "python-requests."

Regras de Acesso a IP: Uma interface mais simples para bloquear ou permitir IPs específicos, faixas de IP, países ou ASNs. Essas são a fonte mais comum de erros 1020 para raspadores que usam proxies de centro de dados.

Modo de Luta contra Bots e Modo de Luta contra Bots Avançado: Essas configurações gerenciadas desafiam ou bloqueiam solicitações classificadas como automatizadas pelos modelos de machine learning da Cloudflare. O Modo de Luta contra Bots Avançado, disponível em planos Pro e acima, é particularmente agressivo em relação a ferramentas de raspagem.

Log de Eventos do Firewall: Quando ocorre um 1020, o proprietário do site pode visualizar a regra exata que acionou o bloqueio na seção Eventos do Firewall do painel da Cloudflare. Esse log mostra o ID da regra, a expressão correspondente e a ação tomada — tornando fácil auditar e ajustar as regras.

Se você é um proprietário de site que vê erros 1020 inesperados afetando usuários legítimos, revisar o log de eventos do firewall é o primeiro passo correto. Você também pode verificar o guia de códigos de erro da Cloudflare no blog da CapSolver https://www.capsolver.com/blog/All/how-to-solve-cloudflare-error-codes para uma visão mais ampla da família de erros 1xxx da Cloudflare.

O que os Desenvolvedores Podem Fazer: Reduzindo Falsos Positivos em Automação Legítima

Se sua pipeline de automação estiver encontrando o Erro 1020 da Cloudflare, o objetivo é fazer com que as solicitações sejam o mais próximo possível do tráfego de navegador real — não para contornar a segurança, mas para evitar disparar regras projetadas para bots maliciosos.

1. Use Proxies Residenciais ou de ISP

IPs de centros de dados são o gatilho mais comum para bloqueio de IP. Proxies residenciais encaminham solicitações por ISPs reais, que têm pontuações de confiança mais altas na inteligência de ameaças da Cloudflare. Essa é a mudança mais impactante que você pode fazer.

2. Enviar Cabeçalhos Semelhantes aos de um Navegador

Um navegador real envia um conjunto consistente de cabeçalhos com cada solicitação. Sua automação deve incluir, no mínimo:

User-Agent— uma string de navegador atual e realAccept— correspondendo à negociação de conteúdo padrão do navegadorAccept-Language— um valor de localização realistaAccept-Encoding—gzip, deflate, brReferer— quando apropriado, uma URL de referência plausível

3. Gerenciar a Taxa de Solicitação

Reduza a velocidade. Usuários reais não enviam dezenas de solicitações por segundo. Adicionar atrasos aleatórios entre solicitações — mesmo 1–3 segundos — reduz significativamente a chance de atingir regras de limitação de taxa.

4. Lidar Corretamente com Cookies e Sessões

Mantenha um conjunto de cookies persistente entre solicitações. A detecção de bots da Cloudflare depende parcialmente da continuidade da sessão. Um cliente que descarta cookies entre solicitações parece automatizado.

5. Correspondência de Impressão Digital TLS

Configurações avançadas do WAF da Cloudflare inspecionam a impressão digital do handshake TLS (JA3/JA4). Bibliotecas como curl_cffi no Python podem imitar perfis de TLS específicos de navegadores. Para uma implementação prática, veja o guia da CapSolver sobre raspagem web com curl_cffi.

6. Contatar o Proprietário do Site

Se você tiver um caso legítimo — monitoramento de preços, pesquisa acadêmica, ferramentas de acessibilidade — entrar em contato diretamente com o proprietário do site é sempre o caminho mais sustentável. Muitos sites whiteliste IPs específicos ou fornecem uma API oficial.

Quando o Cloudflare Turnstile Aparece: Lidando com CAPTCHA em Workflows Automatizados

Mesmo após resolver um bloqueio 1020, sites protegidos pela Cloudflare frequentemente apresentam um desafio Turnstile como etapa adicional de verificação. O Cloudflare Turnstile é uma alternativa de CAPTCHA que preserva a privacidade e verifica a intenção humana sem exigir que os usuários resolvam quebra-cabeças de imagens.

Em workflows automatizados, desafios Turnstile podem interromper pipelines de coleta de dados. É aí que CapSolver entra em cena. O CapSolver é um serviço de resolução de CAPTCHA baseado em IA que suporta nativamente o Cloudflare Turnstile, devolvendo tokens válidos de forma programática para que sua automação continue sem intervenção manual.

O solucionador de Turnstile do CapSolver funciona por meio de uma chamada de API simples. Com base no documento oficial do CapSolver, aqui está como integrá-lo:

Passo 1: Criar uma tarefa

json

POST https://api.capsolver.com/createTask

{

"clientKey": "SUA_CHAVE_DE_CLIENTE",

"task": {

"type": "AntiTurnstileTaskProxyLess",

"websiteURL": "https://exemplo.com",

"websiteKey": "SUA_CHAVE_DO_TURNSTILE"

}

}Passo 2: Consultar o resultado

json

POST https://api.capsolver.com/getTaskResult

{

"clientKey": "SUA_CHAVE_DE_CLIENTE",

"taskId": "ID_DA_TAREFA_DO_PASSO_1"

}Passo 3: Usar o token

A resposta inclui um campo token. Envie esse token no campo cf-turnstile-response para completar o desafio.

Essa abordagem mantém seu pipeline de automação funcionando sem exigir um ambiente de navegador completo. O CapSolver foi projetado para entrega de tokens de baixa latência, tornando-o prático para fluxos de trabalho de alta taxa.

Para uma análise mais aprofundada sobre lidar com desafios da Cloudflare em Python especificamente, o blog da CapSolver cobre manejo de desafios da Cloudflare em Python com detalhes adicionais de implementação.

Todo uso de serviços de resolução de CAPTCHA deve seguir os termos de serviço do site-alvo e as leis aplicáveis. O CapSolver foi projetado para casos de uso de automação legítima — testes, acessibilidade e coleta de dados autorizada.

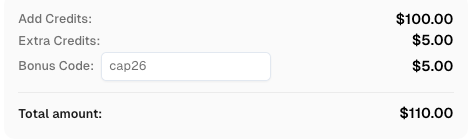

Resgate seu código de bônus da CapSolver

Aumente seu orçamento de automação instantaneamente!

Use o código de bônus CAP26 ao recarregar sua conta da CapSolver para obter um bônus extra de 5% em cada recarga — sem limites.

Resgate-o agora no seu Painel da CapSolver

Erro 1020 da Cloudflare vs. Outros Erros de Acesso da Cloudflare

É útil distinguir o 1020 de outros erros da Cloudflare relacionados:

| Código de Erro | Significado | Quem Controla |

|---|---|---|

| 1020 | A solicitação foi bloqueada por uma regra de firewall | Proprietário do site |

| 1006 / 1007 / 1008 | IP banido pela Cloudflare ou pelo proprietário do site | Cloudflare / proprietário do site |

| 1010 | Verificação de integridade do navegador falhou | Proprietário do site |

| 403 (origem) | Servidor de origem recusou a solicitação | Servidor de origem |

| 503 | Cloudflare não consegue alcançar a origem | Cloudflare / origem |

O 1020 sempre é uma regra configurada pelo proprietário do site. O post do blog da Cloudflare sobre o Radar 2024 observa que regras de WAF bloquearam bilhões de solicitações durante o ano, refletindo o quanto os operadores de sites dependem de configurações de firewall personalizadas. Para contexto sobre códigos de erro relacionados, o blog da CapSolver também aborda erros da Cloudflare 1006, 1007 e 1008.

Conclusão

O Erro 1020 da Cloudflare é uma negação de acesso deliberada executada pelas regras do Firewall de Aplicativo Web configuradas pelo proprietário do site. Para desenvolvedores, o caminho a seguir é compreender quais sinais acionam a detecção de bots — reputação de IP, anomalias nos cabeçalhos, taxa de solicitação, fingerprinting TLS — e construir automação que evite esses sinais por meio de comportamento responsável e semelhante a um navegador.

Quando o Cloudflare Turnstile ou outros desafios CAPTCHA aparecem como parte da pilha de proteção, CapSolver fornece uma maneira confiável de lidar com eles por meio de uma API. Seja você construindo um pipeline de dados, um fluxo de trabalho de RPA ou um conjunto de testes automatizados, integrar um solucionador de CAPTCHA capaz remove um dos pontos mais comuns de falha em ambientes protegidos pela Cloudflare.

Se você trabalha regularmente com sites protegidos pela Cloudflare, explore as soluções da Cloudflare da CapSolver para ver o conjunto completo de tipos de desafio suportados.

Perguntas Frequentes

Q1: Posso resolver o Erro 1020 da Cloudflare limpando o cache do meu navegador?

Às vezes. Se o bloqueio for acionado por um cookie corrompido ou uma sessão obsoleta, limpar o cache e os cookies do navegador pode resolver o problema. No entanto, se o bloqueio for baseado no seu IP ou em uma regra de firewall rígida, limpar o cache não terá efeito. A causa subjacente determina a solução.

Q2: O Erro 1020 da Cloudflare significa que estou permanentemente banido?

Não necessariamente. Blocos baseados em IP podem ser temporários, especialmente se estiverem ligados a regras de limitação de taxa, em vez de listas negras de IP estáticas. Trocar para um IP diferente — ou esperar que o bloqueio expire — frequentemente restaura o acesso. Banimentos permanentes são menos comuns e geralmente reservados para IPs com histórico sustentado de atividade maliciosa.

Q3: Como um proprietário de site pode identificar qual regra de firewall está causando o 1020?

O log de Eventos de Firewall do painel do Cloudflare registra cada regra acionada, incluindo o ID da regra, os atributos da solicitação correspondentes e a ação tomada. Os proprietários de sites podem filtrar por intervalo de tempo e ID da regra para identificar a configuração exata que está causando bloqueios inesperados.

Q4: É possível obter um erro 1020 mesmo usando um navegador legítimo?

Sim. Se o seu endereço IP estiver em um proxy compartilhado ou VPN que foi marcado, ou se a faixa de IP do provedor de serviços de internet foi bloqueada pelo proprietário do site, um navegador padrão ainda receberá um 1020. O bloqueio é avaliado no nível de IP e solicitação, não no nível do navegador.

Q5: Qual é a diferença entre o Cloudflare WAF e o Cloudflare Turnstile?

O Cloudflare WAF (Firewall de Aplicação Web) é um sistema baseado em regras que bloqueia ou desafia solicitações com base em políticas de segurança. O Cloudflare Turnstile é um desafio alternativo ao CAPTCHA que verifica a intenção humana por meio de sinais comportamentais. Um site pode usar os dois: o WAF bloqueia imediatamente o tráfego claramente malicioso (resultando em um 1020), enquanto o Turnstile apresenta um desafio mais suave para solicitações ambíguas. Ambos fazem parte da ferramenta mais abrangente de detecção de bots e restrição de raspagem do Cloudflare.

Ver mais

CloudflareDec 10, 2025

Desafio do Cloudflare vs. Turnstile: Principais Diferenças e Como Identificá-los

Entenda as principais diferenças entre Cloudflare Challenge vs Turnstile e aprenda a identificá-los para automação web bem-sucedida. Obtenha dicas de especialistas e um solucionador recomendado.

CloudflareMar 26, 2026

Corrigir o Erro 1005 do Cloudflare: Guia de Web Scraping e Soluções

Aprenda a corrigir o Erro 1005 do Cloudflare acesso negado durante o web scraping. Descubra soluções como proxies residenciais, fingerprinting de navegador e CapSolver para CAPTCHA. Otimize sua extração de dados.