Cloudflare エラー 1020: アクセス拒否 ウェブスクリーピング & WAF保護

Sora Fujimoto

AI Solutions Architect

TL;DR

- Cloudflareエラー1020(アクセス拒否)は、サイトオーナーが設定したWebアプリケーションファイアウォールのルールによってトリガーされるものであり、Cloudflareプラットフォーム全体のブロックではありません。

- よくある原因には、ブロックされたIPの信頼度、不完全または不正なリクエストヘッダー、VPN/プロキシの使用、過度なリクエスト頻度などがあります。

- サイトオーナーは、Cloudflareファイアウォールイベントログを確認することで、ブロックの原因となったルールを特定できます。

- 認証された自動化を実行する開発者は、本物のブラウザの動作を模倣し、リクエストヘッダーを注意深く管理し、クリーンなIPアドレスを使用することで、誤検出を減らすことができます。

- Cloudflare Turnstileや他のCAPTCHAチャレンジが1020エラーと共に表示される場合、CapSolverなどのAIを駆動するソルバーを使用して、コンプライアンスのあるワークフロー内でプログラム的に処理できます。

はじめに

Cloudflareエラー1020は、ウェブスクレイピングや自動ワークフロー中に開発者やデータエンジニアが遭遇する最も一般的な障壁の一つです。このエラーは、サイトオーナーが設定したCloudflare Webアプリケーションファイアウォールのルールによってリソースへのアクセスが拒否されたことを意味します。Cloudflare WAFがこのブロックをトリガーする理由を理解し、適切に対応する方法を知ることは、保護されたウェブサイトとやり取りする自動化パイプラインを構築する誰にとっても重要です。このガイドでは、Cloudflare 1020エラーの仕組み、原因となるWAFルール、サイトオーナーがIPブロックとボット検出を構成する方法、そして正当な開発者がワークフローの摩擦を減らすためにできることが説明されています。

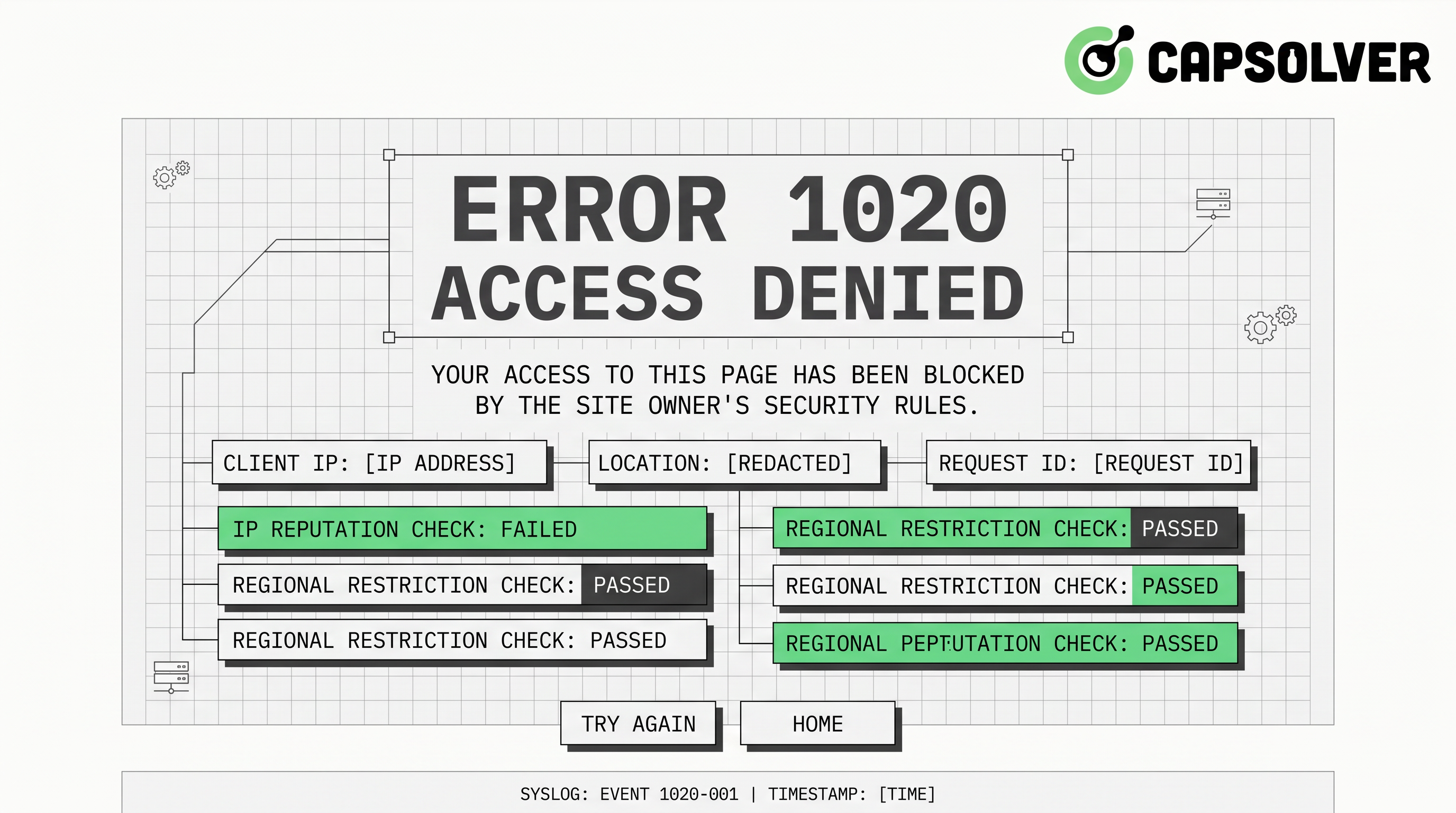

Cloudflareエラー1020とは何ですか?

Cloudflareエラー1020は、訪問者のリクエストがサイトオーナーが設定したファイアウォールルールと一致したときに返されるHTTPレベルのアクセス拒否です。エラーページは通常、「Access denied — Error 1020」と表示されます。

これはCloudflareプラットフォームのエラーではありません。サイトオペレーターが意図的に設定したポリシーです。Cloudflare公式ドキュメントのエラー1020についてによると、このブロックは常に特定のファイアウォールルールに関連しており、サイトオーナーのみがそれを変更または削除できます。

このエラーはCloudflareの1xxxエラーファミリーに属し、セキュリティおよびアクセス制御の応答をカバーしています。オリジンサーバーからの403 Forbiddenとは異なり、1020はリクエストがオリジンに到達する前にCloudflareのエッジネットワークで処理されます。

Cloudflare WAFとボット検出の仕組み

CloudflareのWebアプリケーションファイアウォールはネットワークエッジで動作します。すべてのイングレスリクエストがオリジンサーバーに転送される前に、ルールセットに対して検査されます。

一般的に1020をトリガーするルールタイプ:

- IP信頼度ルール — Cloudflareは脅威インテリジェンスデータベースを維持しています。データセンターや既知のスクレイパー、以前の悪意のある活動に関連するIPアドレスは信頼スコアが低くなります。

- 国またはASNブロック — サイトオーナーは、全体的な地理的領域や自律システム番号(ASNs)をブロックできます。これは通常、クラウドプロバイダーのIP範囲に影響を与えます。

- User-Agentフィルタリング — 未指定、汎用的、または既知のボットのUser-Agent文字列を持つリクエストは頻繁にブロックされます。

- リクエスト頻度のしきい値 — 特定のIPから異常に高いリクエスト頻度が検出されると、リードリミットルールがトリガーされます。

- HTTPヘッダーの異常 — 実際のブラウザが送信する

Accept、Accept-Language、Refererヘッダーが欠如していると、リクエストが非人間と見なされることがあります。 - クッキーとセッション検証 — Cloudflareのボット検出は有効なセッションクッキーをチェックします。それがないリクエストは自動化されたものと扱われる可能性があります。

- JavaScriptチャレンジの結果 — Cloudflareのマネージドチャレンジでは、ブラウザがJavaScriptを実行する必要があります。ヘッドレスクライアントがこのステップをスキップするとブロックされます。

Cloudflare Radar 2024 Year in Reviewによると、2024年の間にグローバルインターネットトラフィックの一定割合が、Cloudflareのネットワーク内で潜在的な悪意のあるものとして緩和されました。この規模は、サイトオーナーがファイアウォールルールを積極的に構成している理由を説明しています。これは、本当に大量の不要な自動トラフィックに対する防御を意味しています。

スクレイピングの文脈でのCloudflareエラー1020の一般的な原因

スクレイピング制限が1020をトリガーする場合、根本的な原因は通常以下のカテゴリのいずれかです:

| 原因 | なぜブロックがトリガーされるのか |

|---|---|

| データセンターアドレス | 信頼度が低く、自動化に関連している |

| ブラウザヘッダーが欠如している | WAF検査で非人間と見なされる |

| VPNまたは共有プロキシのIP | Cloudflareの脅威インテリジェンスでブロックされている |

| 高いリクエスト頻度 | リードリミットファイアウォールルールに一致する |

| JavaScriptの実行がない | マネージドチャレンジが完了していない |

| 古いまたは欠如しているクッキー | セッション検証に失敗する |

| 古いTLSフィンガープリント | 期待されるブラウザTLSプロファイルと一致しない |

Cloudflare WAFはこれらのシグナルを一緒に評価します。単一の異常がブロックをトリガーしない場合でも、データセンターアドレスからクッキーなしで高頻度のリクエストを送信するなど、組み合わせがほぼ確実にブロックを引き起こします。

サイトオーナーがIPブロックとファイアウォールルールを構成する方法

サイトオーナーの視点から見ると、Cloudflareエラー1020は機能であり、バグではありません。Cloudflareダッシュボードには、アクセス制御を構成するためのいくつかのツールが用意されています。

ファイアウォールルール(現在はWAFカスタムルール): サイトオーナーはCloudflareのRuleset Engineを使用して、式に基づいたルールを記述します。たとえば、ip.src.asnumが既知のクラウドプロバイダーのASNに一致するすべてのリクエストをブロックするルール、またはhttp.user_agentに"python-requests"が含まれるリクエストをブロックするルールを作成できます。

IPアクセスルール: 特定のIP、IP範囲、国、またはASNをブロックまたは許可するためのシンプルなインターフェースです。これは、データセンタープロキシを使用するスクレイパーにとって、1020エラーの最も一般的な原因です。

ボット戦闘モードとスーパーボット戦闘モード: これらのマネージド設定は、Cloudflareの機械学習モデルが自動化されたリクエストと分類したものを自動的にチャレンジまたはブロックします。プロプラン以上で利用可能なスーパーボット戦闘モードは、スクレイピングツールに対して特に積極的です。

ファイアウォールイベントログ: 1020が発生した場合、サイトオーナーはCloudflareダッシュボードのファイアウォールイベントセクションで、ブロックをトリガーした正確なルールを確認できます。このログにはルールID、一致した式、および実行されたアクションが表示されるため、ルールの監査と調整が簡単になります。

あなたが予期しない1020エラーに遭遇し、正当なユーザーに影響を与えている場合、ファイアウォールイベントログを確認することが正しい最初のステップです。また、CapSolverブログのCloudflareエラーコードガイドでCloudflareの1xxxエラーファミリーの広範な概要を確認することもできます。

開発者が行えること: 正当な自動化における誤検出の削減

あなたの自動化パイプラインがCloudflareエラー1020に遭遇している場合、目標はリクエストを本物のブラウザトラフィックにできるだけ近づけることです。これはセキュリティを回避するためではなく、悪意のあるボット向けに設計されたルールをトリガーしないようにするためです。

1. レジデンシャルまたはISPプロキシを使用する

データセンターアドレスはIPブロックの最も一般的なトリガーです。レジデンシャルプロキシは、実際の消費者ISPを経由してリクエストをルーティングし、Cloudflareの脅威インテリジェンスでより高い信頼スコアを持ちます。これはあなたが行える最も影響力のある変更です。

2. 完全なブラウザライクヘッダーを送信する

実際のブラウザはすべてのリクエストで一貫したヘッダーを送信します。あなたの自動化は少なくとも次のヘッダーを含める必要があります:

User-Agent— 現在の、本物のブラウザ文字列Accept— ブラウザのデフォルトのコンテンツネゴシエーションに一致Accept-Language— 実際的なロケール値Accept-Encoding—gzip, deflate, brReferer— 適切な場合、現実的なリファリングURL

3. リクエスト頻度を管理する

遅くする。現実的なユーザーは1秒間に数十のリクエストを送信しません。リクエスト間にランダムな遅延を追加する(たとえば1〜3秒)することで、リードリミットルールにヒットする確率を大幅に減らすことができます。

4. クッキーとセッションを適切に処理する

リクエスト間で永続的なクッキージャーを維持する。Cloudflareのボット検出はセッションの継続性に依存しています。クッキーを破棄するクライアントは自動化されたものと見なされます。

5. TLSフィンガープリントを一致させる

高度なCloudflare WAF構成では、TLSハンドシェークのフィンガープリント(JA3/JA4)を検査します。Pythonのcurl_cffiライブラリなどは特定のブラウザTLSプロファイルを偽装できます。実用的な実装については、CapSolverのweb scraping with curl_cffiガイドを参照してください。

6. サイトオーナーに連絡する

あなたが正当な利用ケースを持っている場合(価格モニタリング、学術研究、アクセシビリティツール)は、サイトオーナーに直接連絡するのが最も持続可能な道です。多くのサイトでは特定のIPをホワイトリストに追加するか、公式APIを提供する可能性があります。

Cloudflare Turnstileが表示される場合: 自動ワークフローでのCAPTCHAの処理

1020ブロックが解決された後でも、Cloudflare保護サイトは通常、Turnstileチャレンジを追加の検証ステップとして提示します。Cloudflare Turnstileは、ユーザーが画像パズルを解く必要がないプライバシー保護型のCAPTCHAの代替です。

自動ワークフローでは、Turnstileチャレンジがデータ収集パイプラインを中断することがあります。これはCapSolverが関係するところです。CapSolverはCloudflare TurnstileをネイティブにサポートするAI駆動のCAPTCHAソルバーで、自動化が手動介入なしで続けられるようにするための有効なトークンをプログラム的に返します。

CapSolverのTurnstileソルバーは単純なAPIコールで動作します。公式CapSolverドキュメントに基づき、以下に統合方法を示します:

ステップ1: タスクを作成する

json

POST https://api.capsolver.com/createTask

{

"clientKey": "YOUR_API_KEY",

"task": {

"type": "AntiTurnstileTaskProxyLess",

"websiteURL": "https://example.com",

"websiteKey": "YOUR_TURNSTILE_SITEKEY"

}

}ステップ2: 結果をポーリングする

json

POST https://api.capsolver.com/getTaskResult

{

"clientKey": "YOUR_API_KEY",

"taskId": "TASK_ID_FROM_STEP_1"

}ステップ3: トークンを使用する

応答にはtokenフィールドが含まれます。このトークンをcf-turnstile-responseフォームフィールドに提出してチャレンジを完了してください。

このアプローチにより、フルブラウザ環境を必要とせずに自動化パイプラインを動作させることができます。CapSolverは低遅延のトークン配信を設計しており、高スループットワークフローに実用的です。

PythonでのCloudflareチャレンジの処理についてさらに詳しく知りたい場合は、CapSolverブログのCloudflareチャレンジのPythonでの処理で追加の実装詳細が掲載されています。

CAPTCHAソルバーサービスの使用は、対象サイトの利用規約および適用可能な法律に準拠する必要があります。CapSolverは正当な自動化ユースケース(テスト、アクセシビリティ、承認されたデータ収集)向けに設計されています。

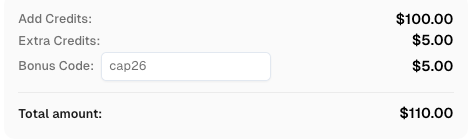

CapSolverのボーナスコードを取得する

自動化予算を即座に増やす!

CapSolverアカウントにチャージする際にボーナスコードCAP26を使用すると、すべてのチャージで5%のボーナスが追加されます — 限度なし。

今すぐCapSolverダッシュボードで取得してください

Cloudflareエラー1020と他のCloudflareアクセスエラーの違い

1020を他のCloudflareエラーと区別するのは役立ちます:

| エラーコード | 意味 | 誰が制御していますか |

|---|---|---|

| 1020 | ファイアウォールルールによってリクエストがブロックされました | サイトオーナー |

| 1006 / 1007 / 1008 | CloudflareまたはサイトオーナーによってIPがブロックされました | Cloudflare / サイトオーナー |

| 1010 | ブラウザの整合性チェックに失敗しました | サイトオーナー |

| 403(オリジン) | オリジンサーバーがリクエストを拒否しました | オリジンサーバー |

| 503 | Cloudflareがオリジンに接続できませんでした | Cloudflare / オリジン |

1020は常にサイトオーナーが構成したルールです。Cloudflare 2024年間レビューブログ記事では、WAFルールが1年間で数十億ものリクエストをブロックしたことが記録されており、サイトオーナーがカスタムファイアウォール構成にどれほど依存しているかがわかります。関連するエラーコードの文脈については、CapSolverブログのCloudflare 1006、1007、1008エラーも参照してください。

結論

Cloudflareエラー1020は、サイトオーナーが設定したWebアプリケーションファイアウォールルールによって強制される意図的なアクセス拒否です。開発者にとっての道のりは、ボット検出をトリガーするシグナル(IP信頼度、ヘッダーの異常、リクエスト頻度、TLSフィンガープリントなど)を理解し、責任あるブラウザライクな動作を通じてそれらのシグナルを回避する方法を構築することです。

Cloudflare Turnstileや他のCAPTCHAチャレンジが保護スタックの一部として表示される場合、CapSolverは、コンプライアンスのあるワークフロー内でプログラム的にそれらを処理する信頼性の高いAPIベースの方法を提供します。データパイプライン、RPAワークフロー、または自動テストスイートを構築している場合、信頼性の高いCAPTCHAソルバーを統合することで、Cloudflare保護環境での最も一般的な障害ポイントの一つを排除できます。

Cloudflare保護サイトを定期的に扱っている場合、CapSolverのCloudflareソリューションを確認して、サポートされているチャレンジタイプの全範囲を確認してください。

よくある質問

Q1: ブラウザのキャッシュをクリアすることでCloudflareエラー1020を修正できますか?

場合によっては可能です。ブロックが破損したクッキーまたは古いセッションによってトリガーされている場合、ブラウザのキャッシュとクッキーをクリアすることで解決する可能性があります。ただし、IPアドレスや厳格なファイアウォールルールに基づくブロックの場合、キャッシュのクリアは効果がありません。根本的な原因が修正の鍵です。

Q2: Cloudflareエラー1020は永久的なブロックを意味しますか?

必ずしもそうではありません。IPベースのブロックは一時的な場合が多く、特にリードリミットルールに結びついている場合です。別のIPアドレスに切り替える、またはブロックが解除されるのを待つことでアクセスが復元されることがよくあります。永久的なブロックはそれほど多くなく、通常は悪意のある活動の継続的な履歴を持つIPアドレスに限られます。

Q3: サイトオーナーはどのファイアウォールルールが1020を引き起こしているかをどのように特定できますか?

Cloudflareダッシュボードのファイアウォールイベントログは、トリガーされたルールすべてを記録し、ルールID、一致したリクエストの属性、および取られたアクションが含まれます。サイトオーナーは、時間範囲やルールIDでフィルタリングして、予期せぬブロックを引き起こしている正確な構成を特定できます。

Q4: 信頼できるブラウザを使用していても1020エラーが発生することはあるのでしょうか?

はい。IPアドレスがブロックされている共有プロキシまたはVPNを使用している場合、またはISPのIP範囲がサイトオーナーによってブロックされている場合、標準的なブラウザでも1020エラーが発生します。ブロックはブラウザレベルではなく、IPおよびリクエストレベルで評価されます。

Q5: Cloudflare WAFとCloudflare Turnstileの違いは何ですか?

Cloudflare WAF(ウェブアプリケーションファイアウォール)は、セキュリティポリシーに基づいてリクエストをブロックまたはチャレンジするルールベースのシステムです。Cloudflare Turnstileは、行動信号を通じて人間の意図を検証するCAPTCHAの代替チャレンジです。サイトは両方を併用できます。WAFは明らかに悪意のあるトラフィックを直接ブロックします(1020エラーが発生します)。一方、Turnstileは曖昧なリクエストに対してソフトなチャレンジを提示します。両方とも、Cloudflareのより広範なボット検出およびスクラピング制限のツールキットに含まれます。

もっと見る

CloudflareMar 26, 2026

Cloudflare エラー1005の修正: ウェブスクラピング ガイドと解決策

Cloudflareエラー1005:アクセスが拒否されました。ウェブスクリーピング中にこれを修正する方法を学びましょう。リジデンシャルプロキシ、ブラウザファイントラッキング、CAPTCHA用のCapSolverなどの解決策を発見してください。データ抽出を最適化してください。

CloudflareMar 17, 2026

Cloudflare TurnstileをPlaywright Stealthを用いてAIワークフローにおいてナビゲートする方法

Cloudflare TurnstileをAIワークフローで効果的に処理する方法を学び、Playwrightのステルス手法とCapSolverを活用して信頼性の高いキャプチャ解決を実現します。実用的な統合戦略と、途切れることのないオートメーションのためのベストプラクティスを学びましょう。