Impressão digital TLS do Cloudflare: O que é e como resolvê-la

Aloísio Vítor

Image Processing Expert

O Cloudflare é um dos serviços de segurança e otimização de desempenho da web mais amplamente utilizados, oferecendo proteção contra ataques DDoS, tráfego de bots e várias ameaças automatizadas. Entre suas muitas medidas de segurança, a impressão digital TLS desempenha um papel crucial na identificação e bloqueio de conexões suspeitas. Essa tecnologia analisa as características do handshake TLS de um cliente para determinar se ele vem de um navegador legítimo ou de um bot.

Para raspadores da web, pesquisadores e desenvolvedores que lidam com navegação automatizada, a impressão digital TLS do Cloudflare pode ser um grande obstáculo. Se suas solicitações não corresponderem às de um navegador real, o Cloudflare poderá bloqueá-las ou desafiá-las com CAPTCHAs. Neste artigo, exploraremos como a impressão digital TLS do Cloudflare funciona e métodos eficazes para resolvê-la, usando técnicas avançadas e implementações de código.

O que é Impressão Digital TLS?

Transport Layer Security (TLS) é um protocolo criptográfico que protege as comunicações na internet. Quando um cliente (por exemplo, um navegador, bot ou cliente API) se conecta a um servidor, ele inicia um handshake TLS, durante o qual ambas as partes negociam as configurações de criptografia para estabelecer uma conexão segura.

Durante esse processo, características específicas do handshake, incluindo:

- versões TLS

- suites de cifra (como

TLS_AES_128_GCM_SHA256, definido em RFC 8446 - Especificação TLS 1.3) - métodos de compressão (embora a compressão TLS esteja depreciada devido a preocupações de segurança)

- extensões (como ALPN, SNI e OCSP stapling, que afetam a negociação de protocolos e a validação de certificados)

São combinadas para formar uma impressão digital única. Como diferentes clientes implementam o TLS de forma ligeiramente diferente, essa impressão digital pode identificar de forma confiável o software que está fazendo a solicitação.

O Cloudflare e outros provedores de segurança usam esse método para detectar clientes que não são navegadores, como ferramentas de automação e raspadores, comparando suas impressões digitais TLS com as de navegadores conhecidos. Se a impressão digital de uma solicitação não corresponder a um padrão esperado, ela poderá ser desafiada ou bloqueada.

O Uso da Impressão Digital TLS pelo Cloudflare

O Cloudflare usa a impressão digital JA3 para aprimorar a segurança, analisando as características únicas do handshake TLS de um cliente, que são convertidas em uma string hash (hash JA3). Isso permite que o Cloudflare diferencie entre navegadores reais e clientes não padrão, como bots ou raspadores da web. Se um script Python, por exemplo, usar a biblioteca requests padrão, sua impressão digital JA3 será diferente da de um navegador, levando a um bloqueio ou desafio.

Como funciona:

O handshake TLS envolve a negociação de parâmetros criptográficos (como suítes de cifra), que varia entre os clientes. O Cloudflare usa essas variações para gerar um hash JA3 único. Se o hash não corresponder às impressões digitais típicas do navegador, a solicitação pode ser sinalizada como suspeita.

Como verificar sua impressão digital JA3:

Você pode verificar sua impressão digital JA3 usando os seguintes métodos:

- Usando Bash:

bash

curl --tlsv1.2 --tls-max 1.2 --ciphers DEFAULT https://ja3er.com/json- Usando Python:

python

import requests

response = requests.get("https://ja3er.com/json")

print(response.json())Implicações para Web Scraping

O Cloudflare pode bloquear ou desafiar solicitações de clientes que não são navegadores com base em sua impressão digital JA3. Para resolver isso, os raspadores da web podem precisar imitar o comportamento do navegador usando ferramentas como Selenium, Playwright ou serviços proxy para girar impressões digitais e evitar a detecção.

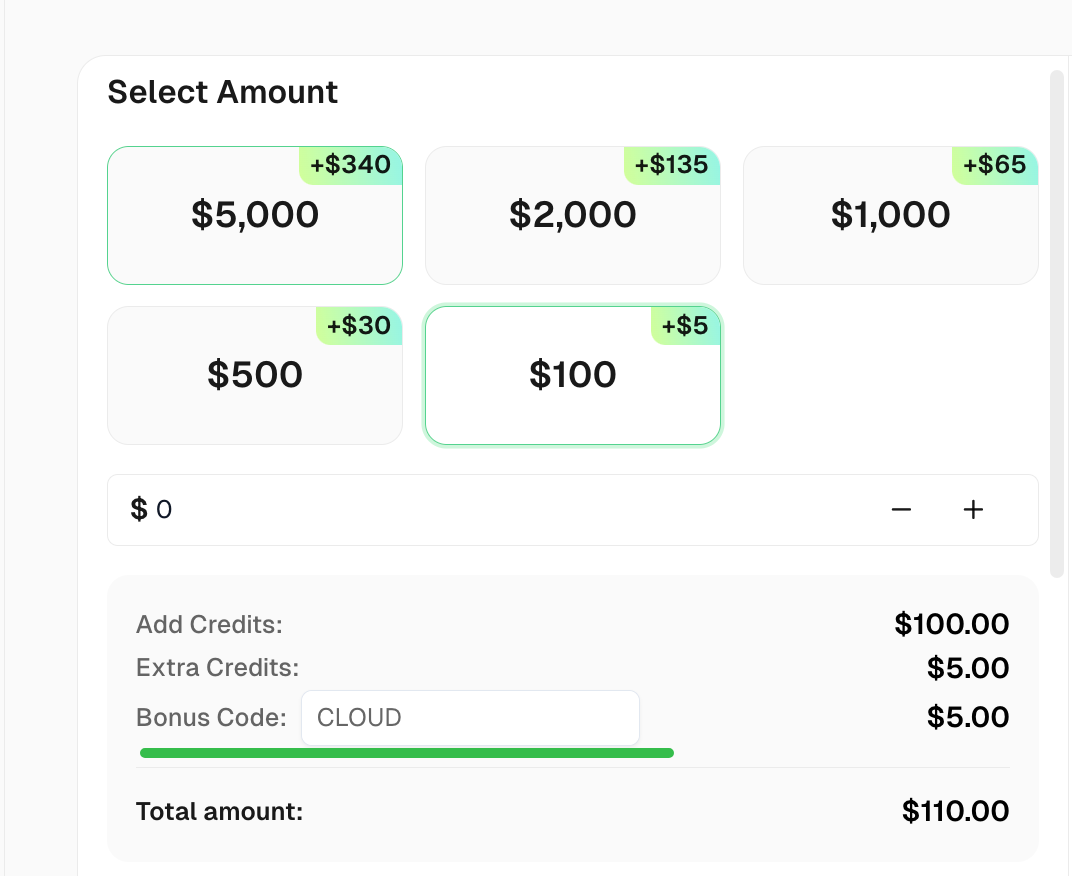

Lutando com a falha repetida em resolver completamente o Cloudflare?

Solicite seu Código Bônus para as melhores soluções de captcha - CapSolver: CLOUD. Após resgatá-lo, você receberá um bônus extra de 5% após cada recarga, ilimitado

Como o Cloudflare Usa a Impressão Digital TLS para Bloquear Bots

Por que a Impressão Digital TLS é Eficaz

A impressão digital TLS do Cloudflare é eficaz porque:

- Os navegadores têm impressões digitais TLS distintas: Os navegadores reais (Chrome, Firefox, Edge) geram handshakes TLS reconhecíveis.

- Bots e scripts têm padrões previsíveis: Muitas ferramentas de automação (por exemplo,

requestsdo Python, Puppeteer com configurações padrão) usam configurações TLS fixas ou desatualizadas. - As impressões digitais TLS são difíceis de falsificar: Diferentemente das strings do agente do usuário, que podem ser facilmente alteradas, modificar uma impressão digital TLS requer controle preciso sobre as configurações de SSL/TLS de baixo nível.

Como o Cloudflare Bloqueia Clientes Suspeitos

O Cloudflare coleta impressões digitais JA3 de conexões recebidas e as compara com um banco de dados de impressões digitais de navegadores conhecidos. Se ocorrer uma incompatibilidade, o Cloudflare pode:

- Desafiar a solicitação com um CAPTCHA

- Bloquear completamente a solicitação

- Marcar a solicitação para inspeção posterior

Se você estiver executando raspadores da web ou ferramentas automatizadas, deixar de imitar a impressão digital TLS de um navegador real provavelmente acionará as defesas de segurança do Cloudflare.

Como Resolver a Impressão Digital TLS do Cloudflare

1. Use um Navegador Real com Frameworks de Automação

Em vez de usar bibliotecas HTTP básicas como requests, mude para ferramentas de automação de navegador, como:

- Selenium (com undetected-chromedriver)

- Puppeteer (Chrome sem cabeça baseado em Node.js)

- Playwright (automação multi-navegador)

Exemplo com Playwright:

python

from playwright.sync_api import sync_playwright

with sync_playwright() as p:

browser = p.chromium.launch(headless=True)

context = browser.new_context()

page = context.new_page()

page.goto("https://ja3er.com/json")

print(page.content())Esses frameworks herdam impressões digitais TLS de navegadores reais, tornando-os mais difíceis de detectar em comparação com solicitações HTTP diretas.

2. Imita Handshakes TLS do Navegador

Se você precisar usar bibliotecas HTTP como requests do Python, modifique suas solicitações para corresponder à impressão digital de um navegador real usando:

- Bibliotecas de Cliente TLS: Use

tls-clientoucurl_cffiem Python para enviar solicitações com configurações TLS realistas. - Cabeçalhos Personalizados: Certifique-se de que seus cabeçalhos HTTP correspondam aos de um navegador real.

- Falsificação JA3: Gere uma impressão digital JA3 correspondente ao navegador usando ferramentas como

ja3transport.

Exemplo usando tls-client:

python

from tls_client import Session

session = Session(client_identifier="chrome_114")

response = session.get("https://targetwebsite.com")

print(response.text)3. Use Proxies Residenciais ou Rotativos

O Cloudflare pode associar impressões digitais TLS a endereços IP, portanto, usar:

- proxies residenciais (por exemplo, IPRoyal, Smartproxy)

- proxies rotativos (IPs que mudam automaticamente por solicitação)

Pode reduzir a probabilidade de detecção, especialmente quando combinado com configurações TLS realistas.

4. Use um Navegador Sem Cabeçalho com Ajustes

Ao usar navegadores sem cabeça (por exemplo, Puppeteer, Playwright), certifique-se de:

- Ativar o modo furtivo (por exemplo, Puppeteer Stealth Plugin)

- Evitar propriedades do navegador padrão (que podem revelar automação)

- Corresponder à resolução da tela e ao tamanho da janela do navegador real

Exemplo usando Puppeteer Stealth:

javascript

const puppeteer = require('puppeteer-extra');

const StealthPlugin = require('puppeteer-extra-plugin-stealth');

puppeteer.use(StealthPlugin());

(async () => {

const browser = await puppeteer.launch({ headless: true });

const page = await browser.newPage();

await page.goto('https://ja3er.com/json');

console.log(await page.content());

await browser.close();

})();5. Serviços de Resolução do Cloudflare

Serviços como CapSolver fornecem soluções especializadas para desafios do Cloudflare, incluindo detecção de impressão digital TLS.

Conclusão

A impressão digital TLS do Cloudflare é uma técnica sofisticada usada para detectar e bloquear solicitações automatizadas, analisando o handshake TLS do cliente. No entanto, entendendo como a impressão digital JA3 funciona e implementando automação de navegador, falsificação JA3 e rotação de proxy, é possível resolver os mecanismos de detecção do Cloudflare.

Para uma solução mais fácil, CapSolver oferece serviços especializados para lidar com desafios do Cloudflare, incluindo impressão digital TLS, para que você possa se concentrar em suas tarefas de raspagem com menos problemas.

FAQ

1. O que é TLS e por que é importante?

TLS (Transport Layer Security) garante comunicação segura criptografando dados entre clientes e servidores, prevenindo acesso não autorizado e manipulação de dados.

2. Como posso proteger meu site contra ataques DDoS?

Use serviços como Cloudflare para proteção DDoS, implemente limitação de taxa, use Web Application Firewalls (WAFs) e mantenha o software atualizado.

3. O que é CAPTCHA e por que é usado em sites?

CAPTCHA é um teste usado para diferenciar humanos de bots, protegendo sites de abuso por scripts automatizados e prevenindo spam.

4. Como posso solucionar um erro SSL/TLS do Cloudflare?

Verifique a instalação do certificado SSL, certifique-se de que as configurações de SSL/TLS do Cloudflare estejam corretas, verifique o suporte à versão TLS e descarte problemas de firewall ou DNS.

5. Como posso melhorar a segurança do meu site?

Use HTTPS, implemente um WAF, atualize o software regularmente, ative a autenticação de dois fatores, proteja contra DDoS e faça backup dos dados.

Ver mais

CloudflareDec 10, 2025

Desafio do Cloudflare vs. Turnstile: Principais Diferenças e Como Identificá-los

Entenda as principais diferenças entre Cloudflare Challenge vs Turnstile e aprenda a identificá-los para automação web bem-sucedida. Obtenha dicas de especialistas e um solucionador recomendado.

CloudflareMar 26, 2026

Corrigir o Erro 1005 do Cloudflare: Guia de Web Scraping e Soluções

Aprenda a corrigir o Erro 1005 do Cloudflare acesso negado durante o web scraping. Descubra soluções como proxies residenciais, fingerprinting de navegador e CapSolver para CAPTCHA. Otimize sua extração de dados.