Kesalahan Cloudflare 1020: Akses Ditolak dalam Web Scraping & Perlindungan WAF

Emma Foster

Machine Learning Engineer

TL;DR

- Kesalahan Cloudflare 1020 (Akses Ditolak) diaktifkan oleh aturan Firewall Aplikasi Web yang ditentukan oleh pemilik situs, bukan blok yang diterapkan secara keseluruhan oleh platform Cloudflare.

- Penyebab umum meliputi reputasi IP yang dicurigai, header permintaan yang hilang atau tidak lengkap, penggunaan VPN/proksi, dan laju permintaan yang agresif.

- Pemilik situs dapat mengetahui aturan yang menyebabkan blok melalui log Kejadian Firewall Cloudflare.

- Pengembang yang menjalankan otomatisasi sah dapat mengurangi kekeliruan positif dengan meniru perilaku browser nyata, mengelola header permintaan dengan hati-hati, dan menggunakan alamat IP yang bersih.

- Ketika kesalahan 1020 disertai tantangan Cloudflare Turnstile atau CAPTCHA lainnya, solver CAPTCHA berbasis AI seperti CapSolver dapat menanganinya secara programatis dalam alur kerja yang sesuai.

Pendahuluan

Kesalahan Cloudflare 1020 adalah salah satu penghalang paling umum yang dihadapi pengembang dan insinyur data selama penjelajahan web dan alur kerja otomatis. Kesalahan ini berarti aturan Firewall Aplikasi Web Cloudflare telah menolak akses ke sumber daya yang diminta. Memahami mengapa WAF Cloudflare memicu blok ini—dan bagaimana merespons secara bertanggung jawab—sangat penting bagi siapa pun yang membangun pipa otomatisasi yang berinteraksi dengan situs yang dilindungi. Panduan ini menjelaskan mekanisme di balik kesalahan Cloudflare 1020, aturan WAF yang menyebabkannya, cara pemilik situs mengkonfigurasi blok IP dan deteksi bot, serta apa yang dapat dilakukan pengembang sah untuk mengurangi hambatan dalam alur kerja mereka.

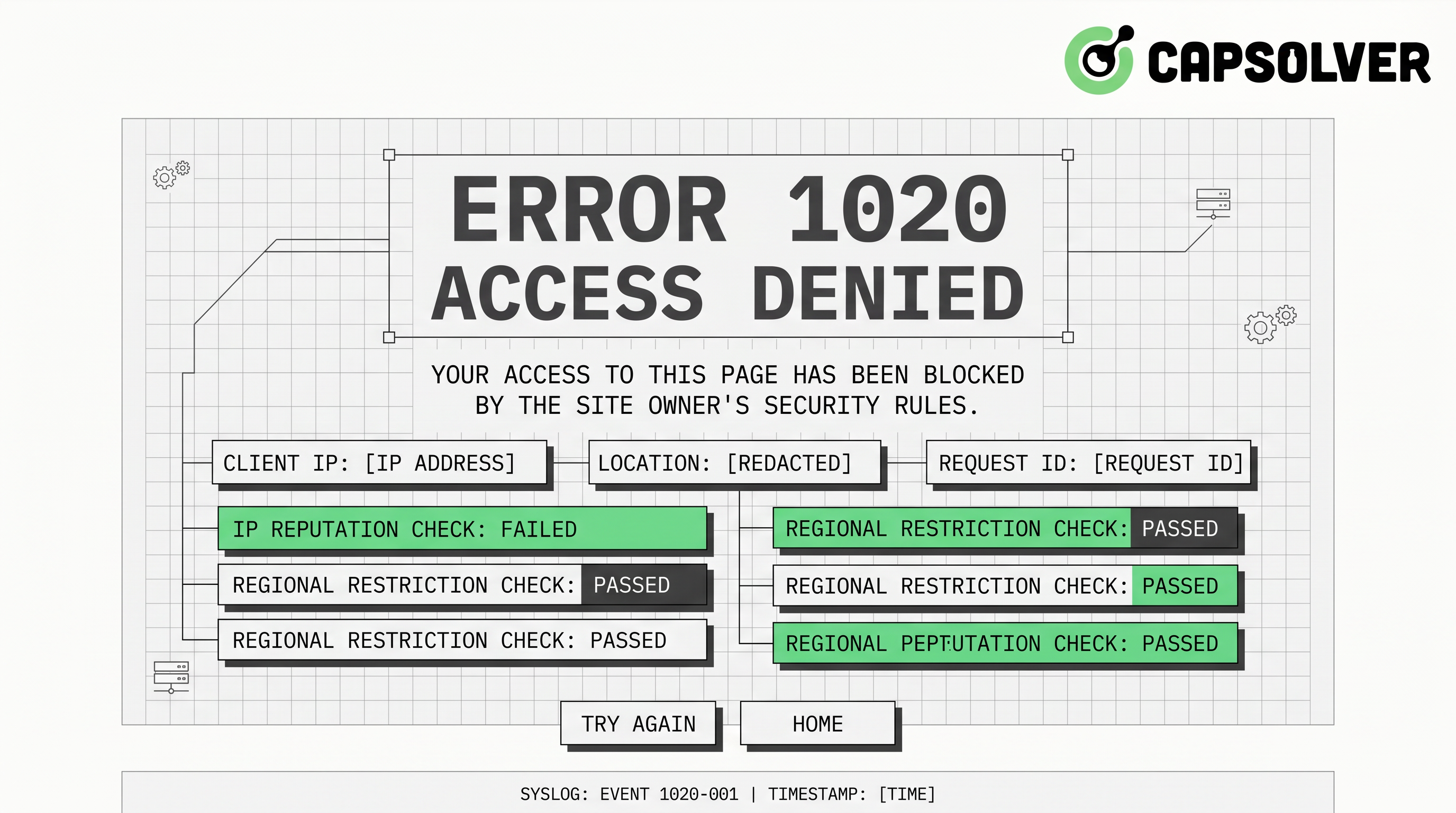

Apa Itu Kesalahan Cloudflare 1020?

Kesalahan Cloudflare 1020 adalah penolakan akses tingkat HTTP yang dikembalikan ketika permintaan pengunjung sesuai dengan aturan firewall yang dikonfigurasi oleh pemilik situs. Halaman kesalahan biasanya berbunyi: "Akses ditolak — Kesalahan 1020."

Ini bukan kesalahan platform Cloudflare. Ini adalah keputusan kebijakan yang sengaja dibuat oleh operator situs. Menurut dokumentasi resmi Cloudflare tentang Kesalahan 1020, blok selalu terkait dengan aturan firewall tertentu, dan hanya pemilik situs yang dapat mengubah atau menghapusnya.

Kesalahan ini termasuk dalam keluarga kesalahan Cloudflare 1xxx, yang mencakup respons keamanan dan kontrol akses. Berbeda dengan 403 Forbidden dari server asal, 1020 disaring dan disajikan sepenuhnya oleh jaringan edge Cloudflare sebelum permintaan bahkan sampai ke asal.

Cara Kerja WAF Cloudflare dan Deteksi Bot

Firewall Aplikasi Web Cloudflare beroperasi di tepi jaringan. Ia memeriksa setiap permintaan masuk terhadap kumpulan aturan sebelum meneruskan lalu lintas ke server asal.

Jenis aturan yang sering memicu 1020:

- Aturan reputasi IP — Cloudflare mempertahankan basis data intelijen ancaman. IP yang terkait dengan pusat data, penjelajah yang diketahui, atau aktivitas mencurigakan sebelumnya menerima skor kepercayaan yang lebih rendah.

- Pemblokiran negara atau ASN — Pemilik situs dapat memblokir seluruh wilayah geografis atau Nomor Sistem Otonom (ASNs), yang sering memengaruhi rentang IP penyedia layanan awan.

- Pengfilteran User-Agent — Permintaan dengan string User-Agent yang hilang, umum, atau diketahui sebagai bot sering diblokir.

- Ambang batas laju permintaan — Frekuensi permintaan yang sangat tinggi dari satu IP memicu aturan pembatasan laju.

- Anomali header HTTP — Header

Accept,Accept-Language, atauRefereryang hilang yang biasanya dikirim oleh browser nyata dapat menandai permintaan sebagai tidak manusia. - Validasi cookie dan sesi — Deteksi bot Cloudflare memeriksa cookie sesi yang valid. Permintaan tanpa mereka mungkin dianggap otomatis.

- Hasil tantangan JavaScript — Tantangan yang dikelola oleh Cloudflare memerlukan browser untuk mengeksekusi JavaScript. Klien headless yang melewatkan langkah ini diblokir.

Menurut Laporan Radar Cloudflare 2024, sebagian terukur dari lalu lintas internet global telah ditangani sebagai potensial berbahaya sepanjang 2024 — dengan data Cloudflare sendiri menunjukkan miliaran permintaan yang diblokir di seluruh jaringannya. Skala ini menjelaskan mengapa aturan WAF Cloudflare dikonfigurasi secara agresif — pemilik situs sedang melindungi diri dari volume besar lalu lintas otomatis yang tidak diinginkan.

Penyebab Umum Kesalahan Cloudflare 1020 dalam Konteks Penjelajahan

Ketika pembatasan penjelajahan memicu 1020, akar penyebab biasanya termasuk dalam salah satu kategori berikut:

| Penyebab | Mengapa Memicu Blok |

|---|---|

| Alamat IP pusat data | Skor kepercayaan rendah; terkait dengan otomatisasi |

| Header browser yang hilang | Permintaan terlihat tidak manusia oleh pemeriksaan WAF |

| IP VPN atau proksi bersama | IP ditandai dalam intelijen ancaman Cloudflare |

| Frekuensi permintaan tinggi | Cocok dengan aturan pembatasan laju firewall |

| Tidak mengeksekusi JavaScript | Tantangan yang dikelola tidak diselesaikan |

| Cookie lama atau hilang | Validasi sesi gagal |

| Fingerprint TLS yang usang | Tidak sesuai dengan profil TLS browser yang diharapkan |

WAF Cloudflare mengevaluasi sinyal-sinyal ini bersama. Anomali tunggal mungkin tidak memicu blok, tetapi kombinasi—seperti IP pusat data yang mengirim permintaan tanpa cookie dengan frekuensi tinggi—hampir pasti akan memicu blok.

Cara Pemilik Situs Mengkonfigurasi Blok IP dan Aturan Firewall

Dari perspektif pemilik situs, Kesalahan Cloudflare 1020 adalah fitur, bukan bug. Dasbor Cloudflare menyediakan beberapa alat untuk mengatur kontrol akses:

Aturan Firewall (sekarang Aturan WAF Kustom): Pemilik situs menulis aturan berbasis ekspresi menggunakan mesin aturan Cloudflare. Aturan mungkin memblokir semua permintaan di mana ip.src.asnum cocok dengan ASN penyedia layanan awan yang diketahui, atau di mana http.user_agent mengandung "python-requests."

Aturan Akses IP: Antarmuka yang lebih sederhana untuk memblokir atau mengizinkan IP tertentu, rentang IP, negara, atau ASNs. Ini adalah sumber paling umum dari kesalahan 1020 untuk penjelajah yang menggunakan proksi pusat data.

Mode Perang Bot dan Super Bot Fight Mode: Pengaturan yang dikelola yang secara otomatis menantang atau memblokir permintaan yang diklasifikasikan sebagai otomatis oleh model pembelajaran mesin Cloudflare. Super Bot Fight Mode, yang tersedia pada rencana Pro dan di atas, sangat agresif terhadap alat penjelajah.

Log Kejadian Firewall: Ketika 1020 terjadi, pemilik situs dapat melihat aturan yang tepat yang memicu blok di bagian Kejadian Firewall dari dasbor Cloudflare. Log ini menunjukkan ID aturan, ekspresi yang cocok, dan tindakan yang diambil—membuatnya mudah untuk meninjau dan menyesuaikan aturan.

Jika Anda adalah pemilik situs yang melihat kesalahan 1020 yang tidak terduga yang memengaruhi pengguna sah, meninjau log Kejadian Firewall adalah langkah pertama yang benar. Anda juga dapat memeriksa panduan kode kesalahan Cloudflare di blog CapSolver untuk gambaran yang lebih luas tentang keluarga kesalahan 1xxx Cloudflare.

Apa yang Bisa Dilakukan Pengembang: Mengurangi Keberhasilan Positif Palsu dalam Otomatisasi Sah

Jika pipa otomatisasi Anda menabrak Kesalahan Cloudflare 1020, tujuannya adalah membuat permintaan seakurat lalu lintas browser nyata—bukan untuk menghindari keamanan, tetapi untuk menghindari aturan yang dirancang untuk bot jahat.

1. Gunakan Proxy Residensial atau ISP

IP pusat data adalah penggalan paling umum yang memicu blok IP. Proxy residensial mengarahkan permintaan melalui ISP nyata, yang memiliki skor kepercayaan yang lebih tinggi dalam intelijen ancaman Cloudflare. Ini adalah perubahan paling berdampak yang dapat Anda lakukan.

2. Kirim Header yang Lengkap Seperti Browser

Browser nyata mengirimkan kumpulan header yang konsisten dengan setiap permintaan. Otomatisasi Anda harus mencakup setidaknya:

User-Agent— string browser yang saat ini validAccept— sesuai dengan negosiasi konten default browserAccept-Language— nilai lokasi yang realistisAccept-Encoding—gzip, deflate, brReferer— jika sesuai, URL merujuk yang masuk akal

3. Kelola Laju Permintaan

Perlahan. Pengguna nyata tidak mengirim puluhan permintaan per detik. Menambahkan penundaan acak antar permintaan—bahkan 1–3 detik—secara signifikan mengurangi kemungkinan menabrak aturan pembatasan laju.

4. Kelola Cookie dan Sesi dengan Benar

Pertahankan keranjang cookie yang tetap di antara permintaan. Deteksi bot Cloudflare bergantung sebagian pada kelanjutan sesi. Klien yang menghapus cookie antar permintaan terlihat otomatis.

5. Sesuaikan Fingerprint TLS

Konfigurasi WAF Cloudflare tingkat lanjut memeriksa sidik jari handshake TLS (JA3/JA4). Perpustakaan seperti curl_cffi di Python dapat meniru profil TLS browser tertentu. Untuk implementasi praktis, lihat panduan CapSolver tentang penjelajahan web dengan curl_cffi.

6. Hubungi Pemilik Situs

Jika Anda memiliki kasus penggunaan sah—pemantauan harga, penelitian akademik, alat aksesibilitas—menghubungi pemilik situs secara langsung selalu menjadi jalur yang paling berkelanjutan. Banyak situs akan menerbitkan IP tertentu atau menyediakan API resmi.

Ketika Cloudflare Turnstile Muncul: Menangani CAPTCHA dalam Alur Kerja Otomatis

Bahkan ketika blok 1020 diselesaikan, situs yang dilindungi Cloudflare sering menampilkan tantangan Turnstile sebagai langkah verifikasi tambahan. Cloudflare Turnstile adalah alternatif CAPTCHA yang menjaga privasi yang memverifikasi niat manusia tanpa membutuhkan pengguna untuk menyelesaikan teka-teki gambar.

Dalam alur kerja otomatis, tantangan Turnstile dapat mengganggu alur pengumpulan data. Ini adalah saat CapSolver menjadi relevan. CapSolver adalah layanan penyelesaian CAPTCHA berbasis AI yang mendukung Cloudflare Turnstile secara langsung, mengembalikan token yang valid secara programatis sehingga otomatisasi Anda dapat terus berjalan tanpa intervensi manual.

Solver Turnstile CapSolver bekerja melalui panggilan API yang sederhana. Berdasarkan dokumentasi resmi CapSolver, berikut cara mengintegrasikannya:

Langkah 1: Buat tugas

json

POST https://api.capsolver.com/createTask

{

"clientKey": "API_KEY_ANDA",

"task": {

"type": "AntiTurnstileTaskProxyLess",

"websiteURL": "https://example.com",

"websiteKey": "YOUR_TURNSTILE_SITEKEY"

}

}Langkah 2: Poll hasilnya

json

POST https://api.capsolver.com/getTaskResult

{

"clientKey": "API_KEY_ANDA",

"taskId": "TASK_ID_DARI_LANGKAH_1"

}Langkah 3: Gunakan token

Respons mencakup bidang token. Kirim token ini dalam bidang formulir cf-turnstile-response untuk menyelesaikan tantangan.

Pendekatan ini menjaga alur kerja otomatis Anda berjalan tanpa memerlukan lingkungan browser penuh. CapSolver dirancang untuk pengiriman token dengan latensi rendah, menjadikannya praktis untuk alur kerja dengan throughput tinggi.

Untuk wawasan lebih dalam tentang menangani tantangan Cloudflare dalam Python secara khusus, blog CapSolver menutupi penanganan tantangan Cloudflare dalam Python dengan detail implementasi tambahan.

Penggunaan layanan penyelesaian CAPTCHA harus sesuai dengan ketentuan layanan situs target dan hukum yang berlaku. CapSolver dirancang untuk penggunaan otomatisasi sah—pengujian, aksesibilitas, dan pengumpulan data yang diizinkan.

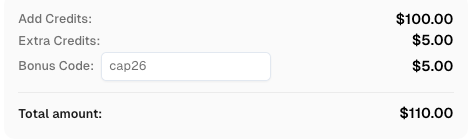

Dapatkan Kode Bonus CapSolver Anda

Tingkatkan anggaran otomatisasi Anda secara instan!

Gunakan kode bonus CAP26 saat menambahkan dana ke akun CapSolver Anda untuk mendapatkan tambahan 5% bonus pada setiap penambahan dana—tanpa batas.

Dapatkan sekarang di Dashboard CapSolver Anda

Kesalahan Cloudflare 1020 vs. Kesalahan Cloudflare Lainnya

Membedakan 1020 dari kesalahan Cloudflare terkait membantu:

| Kode Kesalahan | Arti | Siapa yang Mengontrolnya |

|---|---|---|

| 1020 | Permintaan diblokir oleh aturan firewall | Pemilik situs |

| 1006 / 1007 / 1008 | IP diblokir oleh Cloudflare atau pemilik situs | Cloudflare / pemilik situs |

| 1010 | Pemeriksaan integritas browser gagal | Pemilik situs |

| 403 (asal) | Server asal menolak permintaan | Server asal |

| 503 | Cloudflare tidak dapat mencapai asal | Cloudflare / asal |

1020 selalu merupakan aturan yang dikonfigurasi oleh pemilik situs. Artikel blog Cloudflare 2024 Year in Review mencatat bahwa aturan WAF memblokir miliaran permintaan sepanjang tahun, mencerminkan seberapa luas operator situs mengandalkan konfigurasi firewall kustom. Untuk konteks tentang kode kesalahan terkait, blog CapSolver juga menutupi kesalahan Cloudflare 1006, 1007, dan 1008.

Kesimpulan

Kesalahan Cloudflare 1020 adalah penolakan akses yang sengaja diterapkan oleh aturan Firewall Aplikasi Web yang dikonfigurasi oleh pemilik situs. Bagi pengembang, jalan terdepan adalah memahami sinyal apa yang memicu deteksi bot—reputasi IP, anomali header, laju permintaan, fingerprint TLS—dan membangun otomatisasi yang menghindari sinyal-sinyal ini melalui perilaku yang bertanggung jawab dan mirip browser.

Ketika tantangan Cloudflare Turnstile atau CAPTCHA lainnya muncul sebagai bagian dari tumpukan perlindungan, CapSolver menyediakan cara yang andal dan berbasis API untuk menanganinya secara programatis. Baik Anda membangun pipa data, alur kerja RPA, atau suite pengujian otomatis, mengintegrasikan solver CAPTCHA yang mumpuni menghilangkan salah satu titik kegagalan paling umum dalam lingkungan yang dilindungi Cloudflare.

Jika Anda secara teratur bekerja dengan situs yang dilindungi Cloudflare, eksplorasi solusi Cloudflare CapSolver untuk melihat rentang lengkap jenis tantangan yang didukung.

FAQ

Q1: Bisakah saya memperbaiki Kesalahan Cloudflare 1020 dengan mengosongkan cache browser saya?

Terkadang. Jika blok dipicu oleh cookie yang rusak atau sesi lama, mengosongkan cache dan cookie browser Anda mungkin memecahkannya. Namun, jika blok berdasarkan alamat IP Anda atau aturan firewall ketat, mengosongkan cache tidak akan berdampak. Penyebab yang mendasar menentukan perbaikannya.

Q2: Apakah Kesalahan Cloudflare 1020 berarti saya diblokir secara permanen?

Tidak selalu. Blok berdasarkan IP bisa bersifat sementara, terutama jika terkait dengan aturan pembatasan laju daripada daftar hitam IP statis. Beralih ke alamat IP yang berbeda—atau menunggu blok berakhir—sering kali mengembalikan akses. Blok permanen lebih jarang dan biasanya disisihkan untuk IP dengan riwayat aktivitas mencurigakan yang berkelanjutan.

Q3: Bagaimana pemilik situs mengidentifikasi aturan firewall yang menyebabkan 1020?

Log Peristiwa Firewall dashboard Cloudflare mencatat setiap aturan yang dipicu, termasuk ID aturan, atribut permintaan yang cocok, dan tindakan yang diambil. Pemilik situs dapat melakukan filter berdasarkan rentang waktu dan ID aturan untuk mengidentifikasi konfigurasi yang tepat yang menyebabkan blokir yang tidak diinginkan.

Q4: Apakah mungkin mendapatkan kesalahan 1020 meskipun menggunakan browser yang sah?

Ya. Jika alamat IP Anda berada di proxy atau VPN bersama yang telah terdaftar, atau jika rentang IP ISP Anda diblokir oleh pemilik situs, browser standar tetap akan menerima kesalahan 1020. Blokir dievaluasi pada tingkat IP dan permintaan, bukan pada tingkat browser.

Q5: Apa perbedaan antara Cloudflare WAF dan Cloudflare Turnstile?

Cloudflare WAF (Web Application Firewall) adalah sistem berbasis aturan yang memblokir atau menantang permintaan berdasarkan kebijakan keamanan. Cloudflare Turnstile adalah tantangan alternatif CAPTCHA yang memverifikasi niat manusia melalui sinyal perilaku. Sebuah situs dapat menggunakan keduanya: WAF memblokir lalu lintas yang jelas mencurigakan secara langsung (menghasilkan kesalahan 1020), sementara Turnstile menampilkan tantangan yang lebih lembut untuk permintaan yang ambigu. Keduanya merupakan bagian dari alat deteksi bot dan pembatasan pengambilan data Cloudflare yang lebih luas.

Lihat Lebih Banyak

CloudflareDec 10, 2025

Cloudflare Challenge vs Turnstile: Perbedaan Kunci dan Cara Mengidentifikasi Mereka

Pahami perbedaan kunci antara Cloudflare Challenge vs Turnstile dan pelajari cara mengidentifikasi mereka untuk otomatisasi web yang sukses. Dapatkan tips ahli dan solver yang direkomendasikan.

CloudflareMar 26, 2026

Perbaiki Kesalahan Cloudflare 1005: Panduan Pengambilan Data Web & Solusi

Pelajari cara memperbaiki Cloudflare Error 1005 diakses ditolak selama web scraping. Temukan solusi seperti proksi rumah tangga, pemindaian sidik jari peramban, dan CapSolver untuk CAPTCHA. Optimalkan ekstraksi data.