Error de Cloudflare 1020: Acceso denegado en Web Scraping y Protección de FAW

Aloísio Vítor

Image Processing Expert

TL;DR

- El error de Cloudflare 1020 (Acceso denegado) se activa por las reglas del firewall de aplicación web del propietario del sitio, no por un bloqueo de la plataforma Cloudflare.

- Las causas comunes incluyen la reputación de IP marcada, encabezados de solicitud faltantes o malformados, uso de VPN/proxy y tasas de solicitud agresivas.

- Los propietarios de sitios pueden diagnosticar la regla exacta que causa el bloqueo mediante el registro de eventos del firewall de Cloudflare.

- Los desarrolladores que ejecutan automatización legítima pueden reducir falsos positivos imitando el comportamiento de un navegador real, gestionando cuidadosamente los encabezados de solicitud y usando direcciones IP limpias.

- Cuando aparecen desafíos de Cloudflare Turnstile u otros CAPTCHA junto con el error 1020, un solucionador de CAPTCHA impulsado por inteligencia artificial como CapSolver puede manejarlos de forma programática dentro de flujos de trabajo compatibles.

Introducción

El error de Cloudflare 1020 es uno de los obstáculos más comunes que enfrentan los desarrolladores e ingenieros de datos durante el raspado de web y los flujos de trabajo automatizados. El error significa que una regla del Firewall de Aplicación Web de Cloudflare ha denegado el acceso al recurso solicitado. Comprender por qué el WAF de Cloudflare activa este bloqueo y cómo responder de manera responsable es esencial para cualquier persona que construya pipelines de automatización que interactúen con sitios web protegidos. Esta guía explica la mecánica detrás del error de Cloudflare 1020, las reglas del WAF que lo causan, cómo los propietarios de sitios configuran el bloqueo de IP y la detección de bots, y qué pueden hacer los desarrolladores legítimos para reducir la fricción en sus flujos de trabajo.

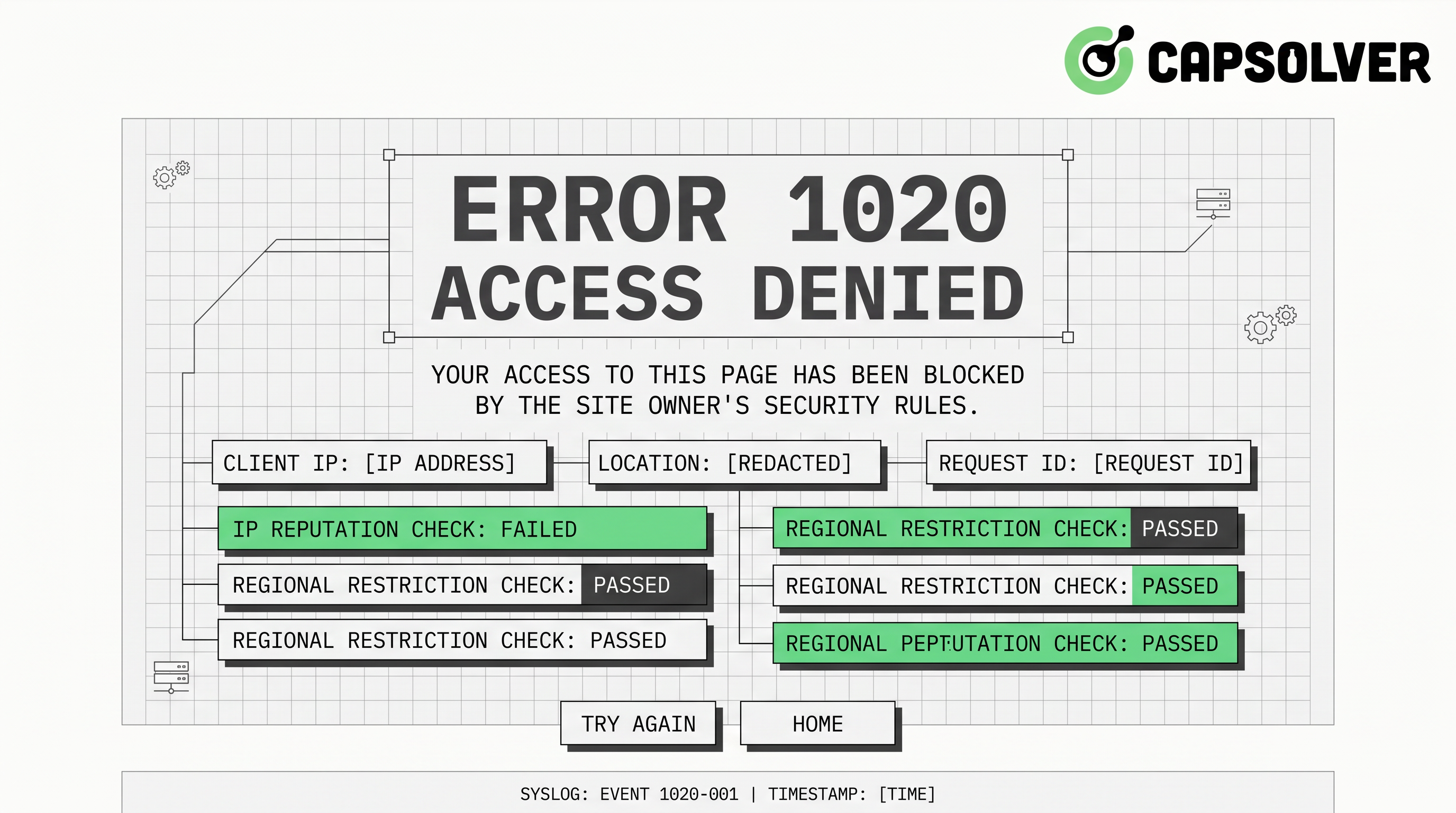

¿Qué es el error de Cloudflare 1020?

El error de Cloudflare 1020 es un rechazo de acceso a nivel HTTP que se devuelve cuando una solicitud de un visitante coincide con una regla de firewall configurada por el propietario del sitio web. La página de error normalmente dice: "Acceso denegado — Error 1020."

Este no es un error de la plataforma Cloudflare. Es una decisión de política deliberada tomada por el operador del sitio. Según la documentación oficial de Cloudflare sobre el error 1020, el bloqueo siempre está vinculado a una regla de firewall específica, y solo el propietario del sitio puede modificarla o eliminarla.

Este error pertenece a la familia de errores 1xxx de Cloudflare, que cubre respuestas de seguridad y control de acceso. A diferencia de un 403 Prohibido del servidor de origen, el 1020 se intercepta y se sirve completamente por la red de borde de Cloudflare antes de que la solicitud llegue al origen.

Cómo funciona el WAF de Cloudflare y la detección de bots

El Firewall de Aplicación Web de Cloudflare opera en el borde de la red. Inspecciona cada solicitud entrante contra un conjunto de reglas antes de reenviar el tráfico al servidor de origen.

Tipos de reglas que comúnmente activan un 1020:

- Reglas de reputación de IP — Cloudflare mantiene bases de datos de inteligencia de amenazas. Las IPs asociadas a centros de datos, raspadores conocidos o actividad maliciosa previa reciben puntajes de confianza más bajos.

- Bloqueo por país o ASN — Los propietarios de sitios pueden bloquear regiones geográficas completas o Números de Sistema Autónomo (ASNs), lo que afecta con frecuencia a rangos de IP de proveedores de nube.

- Filtrado de User-Agent — Las solicitudes con cadenas de User-Agent faltantes, genéricas o conocidas como bots suelen ser bloqueadas.

- Límites de frecuencia de solicitud — Una frecuencia de solicitud inusualmente alta desde una sola IP activa reglas de limitación de frecuencia.

- Anomalías en los encabezados HTTP — La falta de encabezados como

Accept,Accept-LanguageoRefererque un navegador real enviaría pueden marcar una solicitud como no humana. - Validación de cookies y sesiones — La detección de bots de Cloudflare verifica cookies de sesión válidas. Las solicitudes sin ellas pueden ser tratadas como automatizadas.

- Resultados de desafíos de JavaScript — El desafío gestionado requiere que un navegador ejecute JavaScript. Los clientes headless que omiten este paso son bloqueados.

Según la Revisión del Año 2024 de Cloudflare Radar, una parte medible del tráfico global de internet fue mitigado como potencialmente malicioso durante 2024 — con los datos de Cloudflare indicando miles de millones de solicitudes bloqueadas en toda su red. Esta escala explica por qué las reglas del WAF de Cloudflare se configuran de manera agresiva — los propietarios de sitios defienden contra una verdadera cantidad de tráfico automatizado no deseado.

Causas comunes del error de Cloudflare 1020 en contextos de raspado

Cuando una restricción de raspado activa un 1020, la causa raíz generalmente cae en una de estas categorías:

| Causa | Por qué activa el bloqueo |

|---|---|

| Dirección IP de centro de datos | Bajo puntaje de confianza; asociada a automatización |

| Encabezados de navegador faltantes | La solicitud parece no humana para la inspección del WAF |

| Dirección IP de VPN o proxy compartido | IP marcada en la inteligencia de amenazas de Cloudflare |

| Alta frecuencia de solicitud | Coincide con reglas de limitación de frecuencia |

| No se ejecutó JavaScript | El desafío gestionado no se completó |

| Cookies obsoletas o faltantes | Falla en la validación de sesión |

| Huella dactilar TLS obsoleta | No coincide con el perfil de TLS esperado del navegador |

El WAF de Cloudflare evalúa estas señales en conjunto. Una sola anomalía puede no activar el bloqueo, pero una combinación — como una IP de centro de datos enviando solicitudes sin cookies a alta frecuencia — casi con certeza lo hará.

Cómo los propietarios de sitios configuran el bloqueo de IP y las reglas de firewall

Desde la perspectiva del propietario del sitio, el error de Cloudflare 1020 es una característica, no un error. El panel de Cloudflare proporciona varias herramientas para configurar el control de acceso:

Reglas de Firewall (ahora Reglas Personalizadas de WAF): Los propietarios de sitios escriben reglas basadas en expresiones usando el Motor de Reglas de Cloudflare. Una regla podría bloquear todas las solicitudes donde ip.src.asnum coincida con el ASN de un proveedor de nube conocido, o donde http.user_agent contenga "python-requests".

Reglas de acceso a IP: Una interfaz más sencilla para bloquear o permitir IPs específicas, rangos de IP, países o ASNs. Estas son la fuente más común de errores 1020 para los raspadores que usan proxies de centro de datos.

Modo de Lucha contra Bots y Super Modo de Lucha contra Bots: Estas configuraciones gestionadas desafían o bloquean solicitudes que los modelos de aprendizaje automático de Cloudflare clasifican como automatizadas. El Super Modo de Lucha contra Bots, disponible en planes Pro y superiores, es particularmente agresivo hacia las herramientas de raspado.

Registro de Eventos de Firewall: Cuando ocurre un 1020, el propietario del sitio puede ver la regla exacta que activó el bloqueo en la sección Eventos de Firewall del panel de Cloudflare. Este registro muestra el ID de la regla, la expresión coincidente y la acción tomada, lo que hace que sea sencillo auditar y ajustar las reglas.

Si eres un propietario de sitio y ves errores 1020 inesperados que afectan a usuarios legítimos, revisar el registro de Eventos de Firewall es el primer paso correcto. También puedes revisar la guía de códigos de error de Cloudflare en el blog de CapSolver para una visión más amplia de la familia de errores 1xxx de Cloudflare.

Lo que pueden hacer los desarrolladores: Reduciendo falsos positivos en automatización legítima

Si tu pipeline de automatización está encontrando el error de Cloudflare 1020, el objetivo es hacer que las solicitudes se parezcan lo más posible al tráfico de un navegador real — no para evadir la seguridad, sino para evitar activar reglas diseñadas para bots maliciosos.

1. Usar proxies residenciales o de ISP

Las direcciones IP de centros de datos son la causa más común del bloqueo de IP. Los proxies residenciales enrutan las solicitudes a través de proveedores de servicios de internet reales, que tienen puntajes de confianza más altos en la inteligencia de amenazas de Cloudflare. Esta es la modificación más impactante que puedes hacer.

2. Enviar encabezados similares a los de un navegador

Un navegador real envía un conjunto consistente de encabezados con cada solicitud. Tu automatización debe incluir al menos:

User-Agent— una cadena de navegador actual y realAccept— que coincida con la negociación de contenido predeterminada del navegadorAccept-Language— un valor de localización realistaAccept-Encoding—gzip, deflate, brReferer— donde sea apropiado, una URL de referencia plausible

3. Gestionar la tasa de solicitud

Ralentiza. Los usuarios reales no envían docenas de solicitudes por segundo. Añadir retrasos aleatorizados entre solicitudes — incluso 1-3 segundos — reduce significativamente la posibilidad de activar reglas de limitación de frecuencia.

4. Manejar correctamente las cookies y sesiones

Mantén un depósito de cookies persistente entre solicitudes. La detección de bots de Cloudflare depende en parte de la continuidad de la sesión. Un cliente que descarte las cookies entre solicitudes parece automatizado.

5. Ajustar las huellas dactilares TLS

Configuraciones avanzadas del WAF de Cloudflare inspeccionan la huella dactilar de la negociación TLS (JA3/JA4). Bibliotecas como curl_cffi en Python pueden imitar perfiles TLS específicos de navegadores. Para una implementación práctica, consulta la guía de CapSolver sobre raspado de web con curl_cffi.

6. Contactar al propietario del sitio

Si tienes un caso de uso legítimo — monitoreo de precios, investigación académica, herramientas de accesibilidad — contactar directamente al propietario del sitio siempre es el camino más sostenible. Muchos sitios permiten IPs específicas o proporcionan una API oficial.

Cuando aparece Cloudflare Turnstile: Manejo de CAPTCHA en flujos de trabajo automatizados

Incluso cuando se resuelve un bloqueo 1020, los sitios protegidos por Cloudflare suelen presentar un desafío de Turnstile como paso adicional de verificación. Cloudflare Turnstile es una alternativa de CAPTCHA que preserva la privacidad y verifica la intención humana sin requerir que los usuarios resuelvan acertijos de imágenes.

En flujos de trabajo automatizados, los desafíos de Turnstile pueden interrumpir las pipelines de recolección de datos. Es aquí donde CapSolver se vuelve relevante. CapSolver es un servicio de resolución de CAPTCHA impulsado por inteligencia artificial que soporta nativamente Cloudflare Turnstile, devolviendo tokens válidos de forma programática para que tu automatización continúe sin intervención manual.

El solucionador de Turnstile de CapSolver funciona mediante una llamada de API sencilla. Según la documentación oficial de CapSolver, aquí está cómo integrarlo:

Paso 1: Crear una tarea

json

POST https://api.capsolver.com/createTask

{

"clientKey": "TU_CLAVE_DE_CLIENTE",

"task": {

"type": "AntiTurnstileTaskProxyLess",

"websiteURL": "https://example.com",

"websiteKey": "TU_SITEKEY_DE_TURNSTILE"

}

}Paso 2: Consultar el resultado

json

POST https://api.capsolver.com/getTaskResult

{

"clientKey": "TU_CLAVE_DE_CLIENTE",

"taskId": "ID_DE_TAREA_DE_PASO_1"

}Paso 3: Usar el token

La respuesta incluye un campo token. Envía este token en el campo de formulario cf-turnstile-response para completar el desafío.

Este enfoque mantiene tu pipeline de automatización funcionando sin requerir un entorno completo de navegador. CapSolver está diseñado para entregar tokens con baja latencia, lo que lo hace práctico para flujos de trabajo de alta capacidad.

Para una mirada más profunda sobre cómo manejar desafíos de Cloudflare en Python específicamente, el blog de CapSolver cubre manejo de desafíos de Cloudflare en Python con más detalles de implementación.

Todo uso de servicios de resolución de CAPTCHA debe cumplir con los términos de servicio del sitio objetivo y la ley aplicable. CapSolver está diseñado para casos de uso de automatización legítima — pruebas, accesibilidad y recolección de datos autorizada.

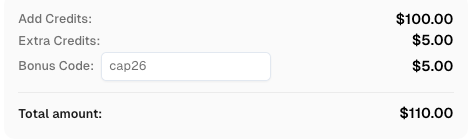

Recibe tu código de bono de CapSolver

¡Aumenta tu presupuesto de automatización de inmediato!

Usa el código de bono CAP26 al recargar tu cuenta de CapSolver para obtener un 5% adicional en cada recarga — sin límites.

Recógelo ahora en tu Panel de CapSolver

Error de Cloudflare 1020 vs. Otros errores de acceso de Cloudflare

Es útil distinguir el 1020 de otros errores de Cloudflare relacionados:

| Código de error | Significado | Quién lo controla |

|---|---|---|

| 1020 | La solicitud fue bloqueada por una regla de firewall | Propietario del sitio |

| 1006 / 1007 / 1008 | IP prohibida por Cloudflare o propietario del sitio | Cloudflare / propietario del sitio |

| 1010 | La verificación de integridad del navegador falló | Propietario del sitio |

| 403 (origen) | El servidor de origen rechazó la solicitud | Servidor de origen |

| 503 | Cloudflare no puede alcanzar el origen | Cloudflare / origen |

El 1020 siempre es una regla configurada por el propietario del sitio. La publicación del blog de Cloudflare sobre el Radar 2024: Año en revisión menciona que las reglas de WAF bloquearon miles de millones de solicitudes durante el año, reflejando cómo ampliamente los operadores de sitios confían en configuraciones de firewall personalizadas. Para contexto sobre códigos de error relacionados, el blog de CapSolver también cubre errores de Cloudflare 1006, 1007 y 1008.

Conclusión

El error de Cloudflare 1020 es un rechazo de acceso deliberado impuesto por las reglas del Firewall de Aplicación Web configuradas por el propietario del sitio. Para los desarrolladores, el camino a seguir es entender qué señales activan la detección de bots — reputación de IP, anomalías en los encabezados, tasa de solicitud, fingerprinting TLS — y construir automatización que evite esas señales mediante un comportamiento responsable y similar al de un navegador.

Cuando aparecen desafíos de Cloudflare Turnstile u otros CAPTCHA como parte de la pila de protección, CapSolver ofrece una forma confiable y basada en API para manejarlos de forma programática. Ya sea que estés construyendo un pipeline de datos, un flujo de trabajo de RPA o un conjunto de pruebas automatizadas, integrar un solucionador de CAPTCHA capaz elimina uno de los puntos más comunes de falla en entornos protegidos por Cloudflare.

Si trabajas regularmente con sitios protegidos por Cloudflare, explora las soluciones de Cloudflare de CapSolver para ver el rango completo de tipos de desafío soportados.

Preguntas frecuentes

P1: ¿Puedo resolver el error de Cloudflare 1020 borrando la caché de mi navegador?

A veces. Si el bloqueo se activa por una cookie corrupta o una sesión obsoleta, borrar la caché y las cookies de tu navegador podría resolverlo. Sin embargo, si el bloqueo está basado en tu dirección IP o en una regla de firewall estricta, borrar la caché no tendrá efecto. La causa subyacente determina la solución.

P2: ¿Significa el error de Cloudflare 1020 que estoy permanentemente prohibido?

No necesariamente. Los bloqueos basados en IP pueden ser temporales, especialmente si están vinculados a reglas de limitación de frecuencia en lugar de listas negras de IP estáticas. Cambiar a una dirección IP diferente — o esperar a que expire el bloqueo — suele restaurar el acceso. Las prohibiciones permanentes son menos comunes y normalmente se reservan para IPs con un historial sostenido de actividad maliciosa.

P3: ¿Cómo puede un propietario de sitio identificar qué regla de firewall está causando el 1020?

El registro de eventos del firewall del panel de control de Cloudflare registra cada regla activada, incluido el ID de la regla, los atributos de la solicitud coincidentes y la acción tomada. Los propietarios de sitios pueden filtrar por rango de tiempo e ID de regla para identificar la configuración exacta que causa bloqueos inesperados.

Q4: ¿Es posible obtener un error 1020 incluso al usar un navegador legítimo?

Sí. Si su dirección IP está en un proxy compartido o una VPN que ha sido marcada, o si el rango de IP de su proveedor de servicios de Internet (ISP) ha sido bloqueado por el propietario del sitio, un navegador estándar aún recibirá un error 1020. El bloqueo se evalúa a nivel de IP y solicitud, no a nivel de navegador.

Q5: ¿Cuál es la diferencia entre Cloudflare WAF y Cloudflare Turnstile?

El Cloudflare WAF (Firewall de Aplicaciones Web) es un sistema basado en reglas que bloquea o desafía las solicitudes según políticas de seguridad. Cloudflare Turnstile es un desafío específico alternativo a CAPTCHA que verifica la intención humana mediante señales de comportamiento. Un sitio puede usar ambos: el WAF bloquea directamente el tráfico claramente malicioso (lo que da como resultado un error 1020), mientras que Turnstile presenta un desafío más suave para solicitudes ambiguas. Ambos forman parte de la herramienta más amplia de detección de bots y limitación de raspado de Cloudflare.

Ver más

CloudflareMar 26, 2026

Solucionar el error de Cloudflare 1005: Guía y soluciones de scraping web

Aprende a solucionar el error de Cloudflare 1005 acceso denegado durante el scraping de web. Descubre soluciones como proxies residenciales, fingerprinting del navegador y CapSolver para CAPTCHA. Optimiza tu extracción de datos.

CloudflareMar 17, 2026

Cómo navegar Cloudflare Turnstile con Playwright Stealth en Flujos de Trabajo de IA

Descubre cómo manejar eficazmente Cloudflare Turnstile en flujos de trabajo de IA utilizando técnicas de stealth de Playwright y CapSolver para la resolución confiable de captchas. Aprende estrategias de integración prácticas y mejores prácticas para automatización ininterrumpida.